¿Qué es la autenticación de dos factores (2FA) y cómo configurarla de forma segura?

Hoy en día, las contraseñas no son suficientes para proteger tus cuentas, ya que podrían llegar a filtrarse y venderse en la Dark Web, junto con otra información personal.

De hecho, las contraseñas débiles o reutilizadas suelen ser las más fáciles de descifrar para los ciberdelincuentes. Por eso, siempre se recomienda proteger las cuentas con autenticación de dos factores (2FA) cuando la función esté disponible.

Al activar la autenticación de dos factores, tienes que proporcionar un segundo método de verificación aparte de la contraseña para acceder a tu cuenta. Normalmente se trata de un código que te llega al correo electrónico, a una aplicación o como mensaje de texto, pero también existen otros métodos, como la autenticación biométrica y las claves de hardware.

Cómo funciona la autenticación de dos factores

La autenticación de dos factores protege tu cuenta al ofrecer un nivel de protección adicional. En lugar de pedirte solo un dato (como la contraseña) para acceder a la cuenta, necesitas dos y, dependiendo del método de autenticación de dos factores que uses, este segundo factor puede ser un código que te llega al correo electrónico, al móvil, a una aplicación de autenticación, tu huella dactilar o un dispositivo.

Muchos métodos de autenticación de dos factores usan contraseñas de un solo uso (TOTP) generadas por una aplicación. Lo que ocurre es que la página web o servicio al que intentas acceder usa el mismo algoritmo para generar de forma independiente la TOTP que se necesita y, por lo tanto, puede comprobar si la TOTP que has introducido coincide con la suya. Un método más básico y menos seguro consiste en que la página web te envíe un código generado aleatoriamente por correo electrónico o SMS. En cualquier caso, si introduces el código correcto, el servicio verificará que eres tú quien está intentando iniciar sesión.

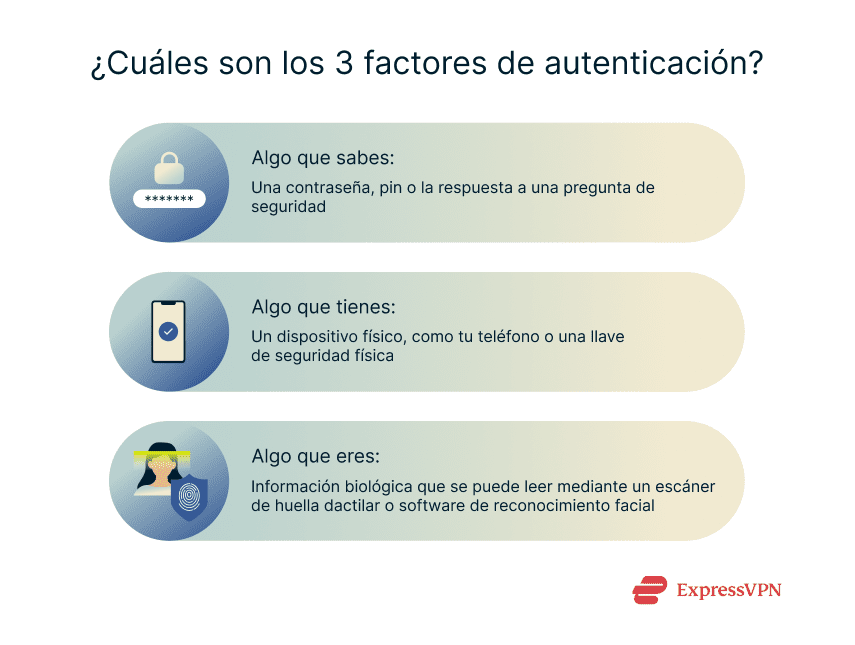

Factores de autenticación

Los factores de autenticación se dividen en tres categorías: conocimiento (algo que sabes), posesión (algo que tienes) e inherencia (algo inherente a ti, como tus rasgos biométricos). La autenticación de dos factores refuerza la protección de tu cuenta pidiéndote dos factores de diferentes categorías.

La autenticación de dos factores garantiza que, incluso si una ciberamenaza afecta a una de estas categorías, seguirás protegido frente a accesos no autorizados. Por lo tanto, conocer los tres tipos de factores de autenticación te ayudará a identificar la mejor manera de proteger tu cuenta.

Algo que sabes

Entre los factores de conocimiento se incluyen contraseñas, PIN y respuestas a preguntas de seguridad. Estos factores son muy usados, pero muy vulnerables al phishing, a los ataques de fuerza bruta y a las filtraciones de datos. La mayoría de las páginas web, aplicaciones y empresas usan este tipo de factor en cierta medida.

Para maximizar la seguridad de los factores de conocimiento, asegúrate de que no sean fáciles de adivinar. Cuando vayas a crear o cambiar una contraseña, usa combinaciones aleatorias de letras, números y símbolos y, si usas un PIN, intenta que sea lo más largo posible. Lo mejor es que evites las típicas contraseñas sencillas e intentes hacerte con un gestor de contraseñas como ExpressKeys para guardar, gestionar y generar contraseñas seguras.

Algo que tienes

Estos factores son un elemento físico, como un móvil o una llave de seguridad y te ayudan a prevenir ataques remotos, ya que el atacante también debe tener control del elemento físico para iniciar sesión. Este factor de autenticación se considera el más seguro, pero puede no ser el más práctico y provocar el bloqueo de la cuenta si pierdes el acceso a la llave de autenticación física.

Algo que eres

Los factores de inherencia se basan en rasgos físicos como huellas dactilares, rostros, patrones de voz u ojos. Este tipo de factor es muy fácil de usar y complicado de replicar, por lo que es la opción preferida de muchas personas.

A diferencia de una contraseña, los datos biométricos no se pueden cambiar, lo cual puede ser un problema si, por ejemplo, alguien es capaz de recopilar los datos de tus huellas dactilares y usarlos para crear una copia impresa en 3D. En ese caso, el ciberdelincuente podría acceder a cualquier cuenta en la que tengas activado el acceso con huella dactilar.

Esta es la razón por la que siempre deberías asociar un factor de inherencia con otra forma de autenticación. No obstante, no todos los dispositivos permiten usar la autenticación biométrica.

Ejemplos de 2FA

Dependiendo de los factores que elijas y de la cuenta a la que intentes acceder, el proceso para usar la 2FA puede variar un poco. Aquí tienes algunos ejemplos del uso de 2FA:

- Google: para acceder a tu cuenta de Google desde un dispositivo nuevo, es posible que tengas que confirmar una notificación que se envía a tu teléfono.

- Microsoft: anima a los usuarios a combinar una contraseña con Microsoft Authenticator, una aplicación que genera códigos temporales que sirven como 2FA.

- GitHub: para iniciar sesión en GitHub, los desarrolladores necesitan una contraseña y una aplicación autenticadora TOTP o una clave de seguridad (FIDO/U2F).

- Bancos: tu banco puede pedirte un código SMS cuando quieras iniciar sesión o tras realizar una compra online.

- Empresas: muchas empresas exigen que sus empleados usen tokens de hardware para 2FA cuando necesitan un acceso remoto seguro.

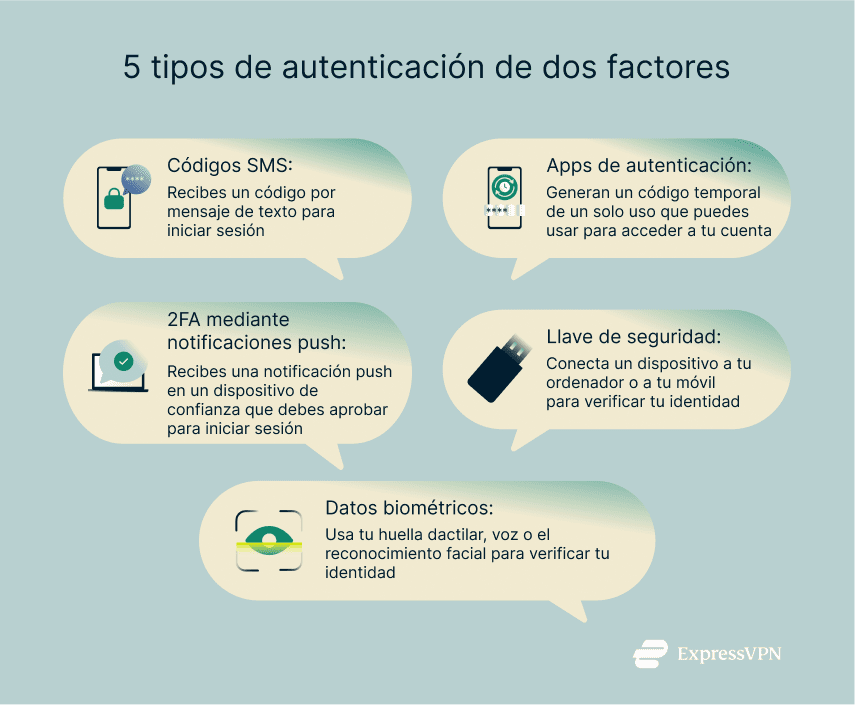

Tipos de autenticación de dos factores

Los tipos de autenticación de dos factores más habituales son las contraseñas temporales (TOTP) que se envían por correo electrónico, SMS o a través de aplicaciones de autenticación. También están las notificaciones push, los dispositivos o llaves de seguridad físicos y la biometría (huellas dactilares, reconocimiento facial, etc.). Cada uno de estos métodos tiene ventajas y riesgos propios.

Códigos SMS

La autenticación de dos factores mediante SMS es el método más extendido, pero también uno de los más vulnerables. Su funcionamiento es muy sencillo: se te envía un código por SMS que debes introducir para iniciar sesión. Normalmente, te lo piden después de la contraseña.

No obstante, esta opción tiene sus riesgos, ya que los ciberdelincuentes usan el SIM swapping para redirigir los mensajes a su dispositivo. Lo que ocurre es que, en el momento adecuado, los ciberdelincuentes intentan engañarte para que les facilites tu código a través de un enlace de phishing. Algunos ciberdelincuentes más hábiles incluso pueden aprovechar las vulnerabilidades de los sistemas telefónicos para interceptar directamente los códigos, aunque este método es más usado en objetivos de alto perfil.

A pesar de estos riesgos, sigue siendo una mejor opción que usar solo una contraseña. También debes saber que obtener un código SMS de otra persona requiere una gran habilidad técnica y que, si alguien es capaz de hacerlo, podría entrar en cualquier cuenta que solo esté protegida por una contraseña. Por lo tanto, las empresas y los usuarios que quieran proteger su privacidad, deberían usar aplicaciones de autenticación o llaves de seguridad de hardware.

Aplicaciones de autenticación

Las aplicaciones de autenticación como Google Authenticator y Authy generan TOTPs temporales o códigos QR que solo se pueden usar durante un breve periodo de tiempo, por lo que son más seguras que los SMS. Los códigos se generan de forma local, lo cual significa que no pueden ser interceptados en una red no segura.

Autenticación de dos factores mediante notificaciones push

La autenticación de dos factores basada en notificaciones push permite configurar un dispositivo de confianza que puede usarse para verificar los inicios de sesión. De esta manera, cada vez que intentes iniciar sesión, tu dispositivo de confianza recibirá un aviso pidiéndote que apruebes o rechaces el intento de inicio de sesión.

Si bien es cierto que pulsar una notificación es más rápido que introducir un código, este método puede verse afectado por la llamada "fatiga de notificaciones” y es que algunos usuarios están tan acostumbrados a las notificaciones que hacen clic en ellas de forma automática, aunque no estén intentando iniciar sesión en la cuenta. Esto ha llevado a que algunos servicios hayan adoptado medidas para que los usuarios tengan que responder a una pregunta más detallada y los ciberdelincuentes no puedan engañarlos, pero la mayoría no lo hace. A pesar de esta vulnerabilidad, la 2FA basada en notificaciones push es más segura que los métodos por SMS o correo electrónico.

Dispositivos de seguridad físicos (U2F, FIDO)

Los métodos de autenticación de dos factores basados en hardware como YubiKey ofrecen el máximo nivel de protección, son resistentes al phishing y no pueden interceptarse de forma remota. Basta con conectar el dispositivo para completar el proceso de autenticación. Eso sí, si lo pierdes, podrías quedarte sin acceso a tus cuentas. Por este motivo, se recomienda adquirir varios dispositivos o llaves de seguridad y vincularlos a tus cuentas. Los dispositivos de seguridad son ideales para proteger cuentas sensibles o de gran valor.

Autenticación biométrica

La autenticación de dos factores biométrica usa rasgos físicos como una huella dactilar o un patrón facial como segundo factor, es rápida y fácil de usar, pero no es perfecta. Los datos biométricos no pueden cambiarse en caso de que alguien consiga replicarlos y, en los sistemas más débiles, es posible que se produzcan ataques de suplantación de identidad. Además, no todos los dispositivos permiten usar el inicio de sesión biométrico, por lo que no siempre está disponible.

Cómo configurar la autenticación de dos factores

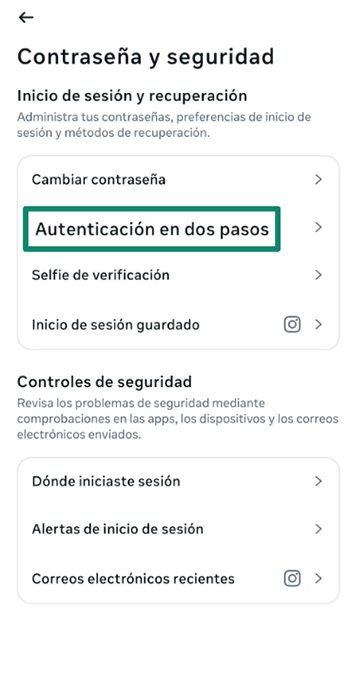

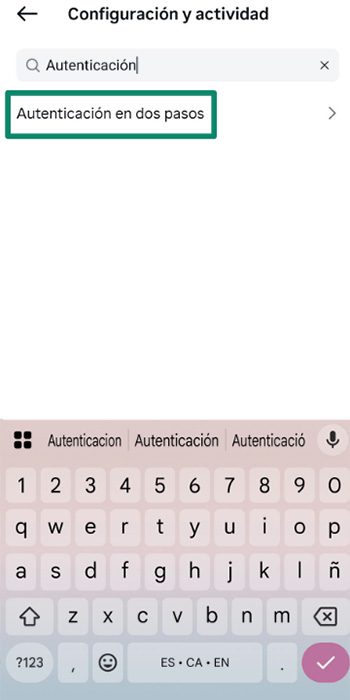

La configuración de la autenticación de dos factores varía dependiendo de la aplicación o de la página web que uses y algunas ni siquiera la tienen disponible. Para activar la autenticación de dos factores, inicia sesión en una página web o aplicación y busca la configuración de 2FA (normalmente se encuentra en los ajustes de la cuenta o en los de seguridad). Si no encuentras la opción, ponte en contacto con el servicio de atención al cliente y pregunta si la tienen disponible.

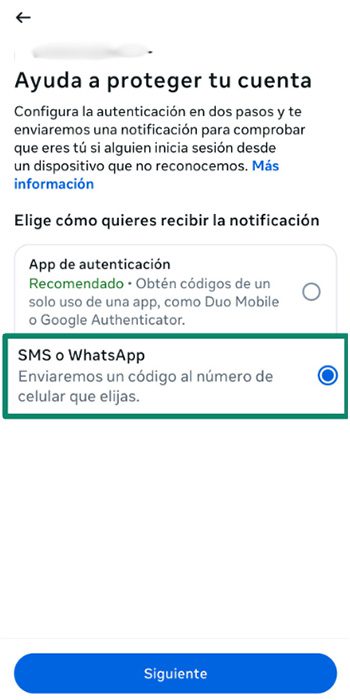

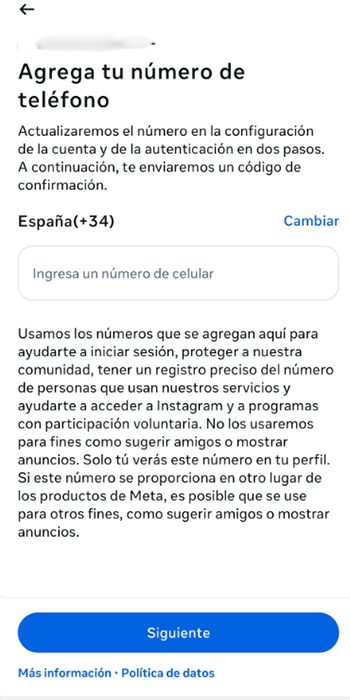

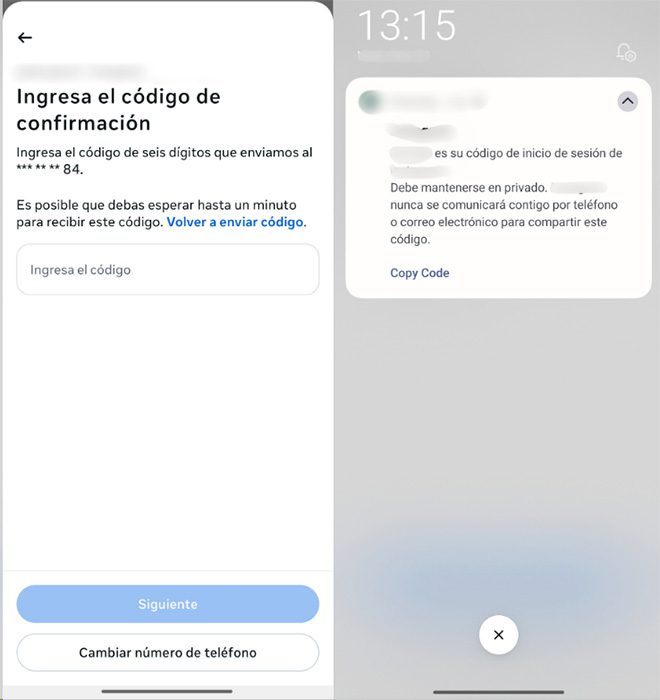

Configuración de la autenticación de dos factores por SMS

La autenticación mediante SMS es la más sencilla tanto de configurar como de usar. A continuación, te explicamos cómo activarla en casi cualquier página web o servicio donde esté disponible.

- Ve a los ajustes de seguridad de tu cuenta. Dependiendo de la aplicación, es posible que tengas que ir a los ajustes de seguridad de la contraseña o al centro de cuentas.

- Selecciona SMS/mensaje de texto como método 2FA.

- Introduce tu número de teléfono.

- Confirma con el código de verificación que te llegará por SMS.

- Guarda los cambios.

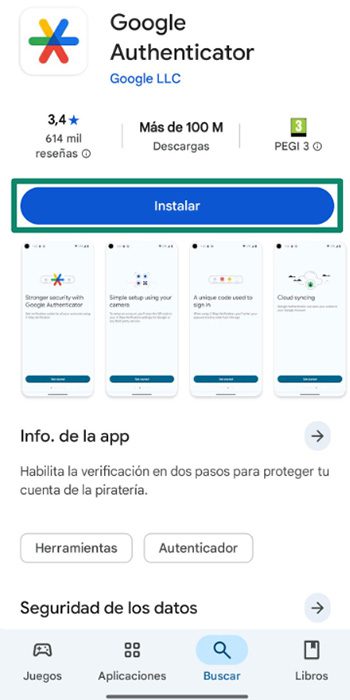

Aplicaciones de autenticación

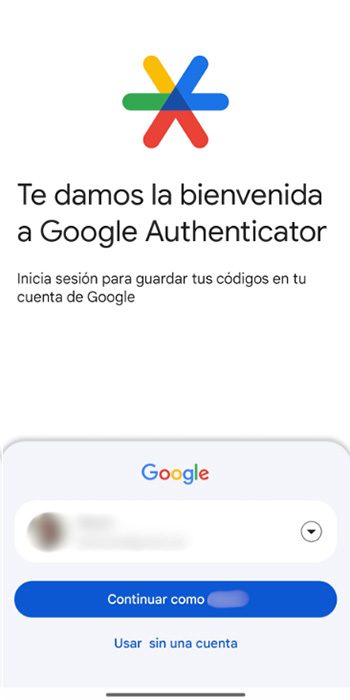

Las aplicaciones de autenticación son apps de terceros que vinculas a tus cuentas. A continuación, te mostramos cómo usar una de estas apps tomando Google Authenticator como ejemplo.

- Instala Google Authenticator desde la tienda de aplicaciones de tu móvil.

- Abre la aplicación e inicia sesión en tu cuenta de Google.

- A continuación, inicia sesión en la cuenta, aplicación o servicio al que quieras añadir la autenticación de dos factores.

- Busca la opción 2FA (suele estar en los ajustes de privacidad o seguridad).

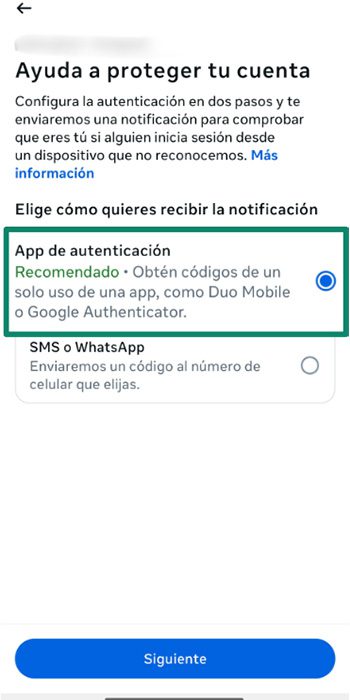

- Pulsa en la Aplicación de autenticación o en una opción similar (el nombre puede variar).

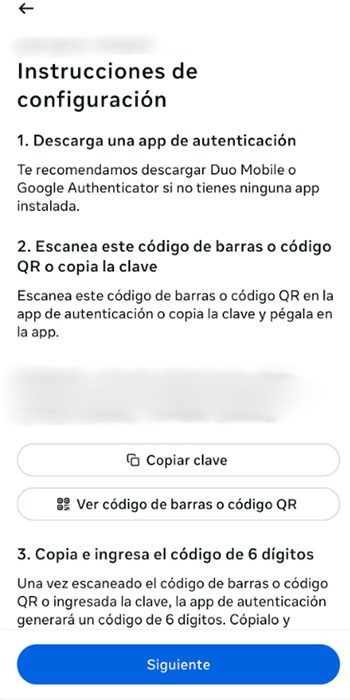

- Puedes pegar el código proporcionado en Authenticator o escanear el código QR que te aparece en la pantalla.

- Vuelve a Google Authenticator. Pulsa en el signo + de varios colores ubicado en la esquina inferior derecha.

- Puedes elegir entre introducir el código generado o escanear el código QR.

- Guarda tus códigos de seguridad.

A pesar de su utilidad, el Autenticador de Google recopila más información personal que otros autenticadores, como tu ubicación, tus contactos y los identificadores de tu dispositivo. Por esta razón, puede que prefieras un gestor de contraseñas con autenticador integrado.

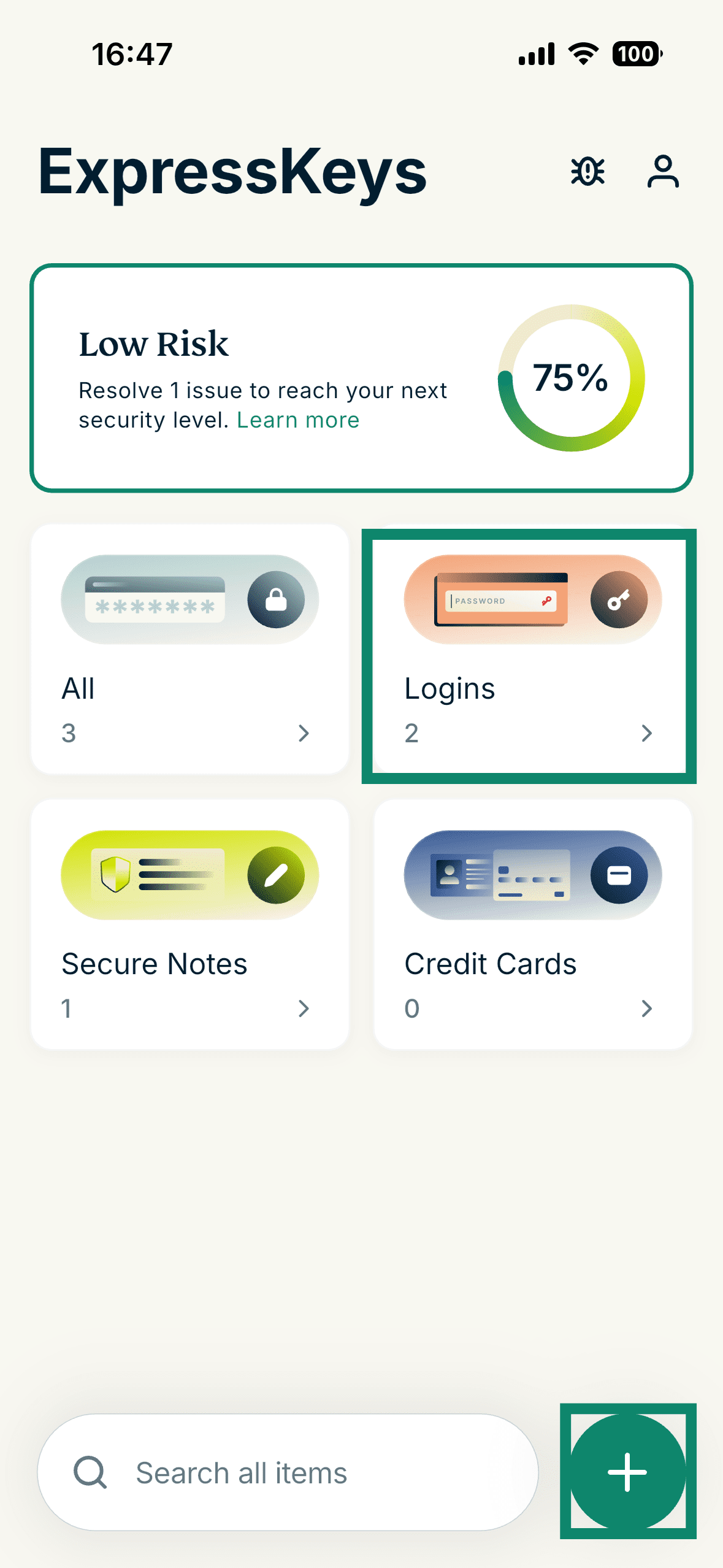

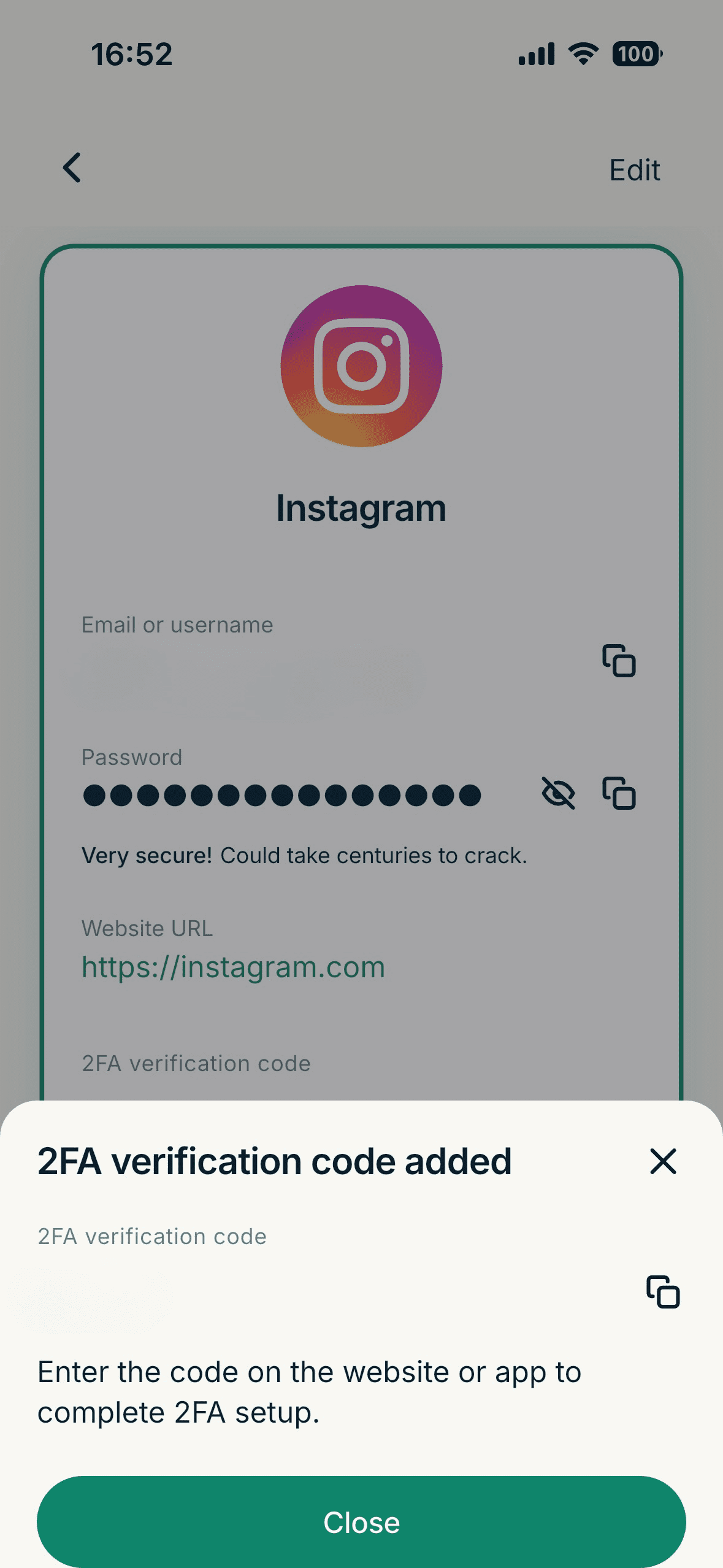

No todos los gestores de contraseñas tienen una, pero ExpressKeys, entre otros, permite generar claves 2FA para cualquier contraseña de tu cuenta (que sea compatible de manera nativa con la autenticación 2FA basada en aplicaciones). Puedes configurarla así:

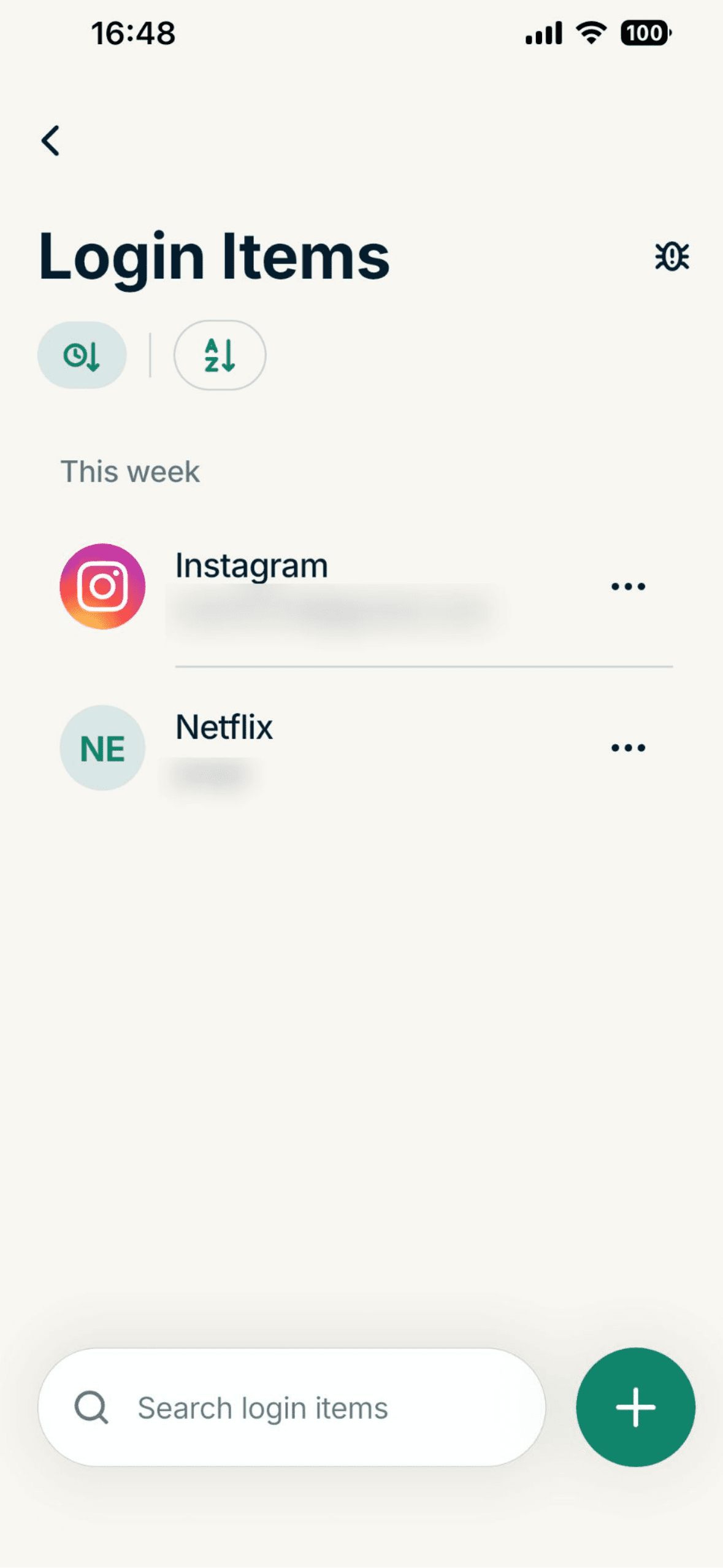

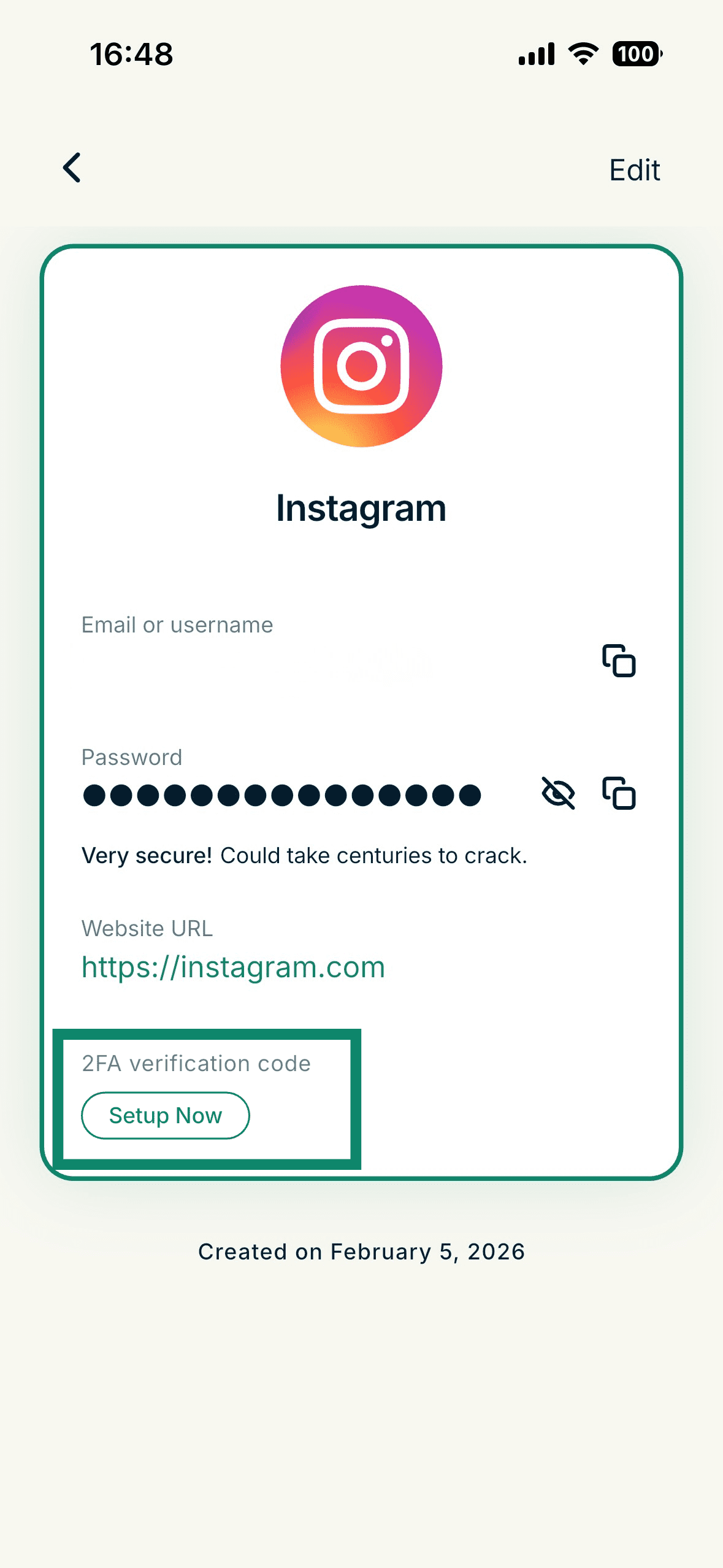

- Abre la aplicación de ExpressKeys y pulsa en Inicios de sesión. Si aún no has creado los datos de inicio de sesión para la cuenta en la que quieres habilitar el 2FA, pulsa en el botón +, situado en la parte inferior, para hacerlo.

- Pulsa en la cuenta en la que quieras configurar el 2FA y asegúrate de que los datos de acceso incluyen la dirección web URL de la página correspondiente.

- Toca en Configurar ahora debajo del código de verificación de 2FA.

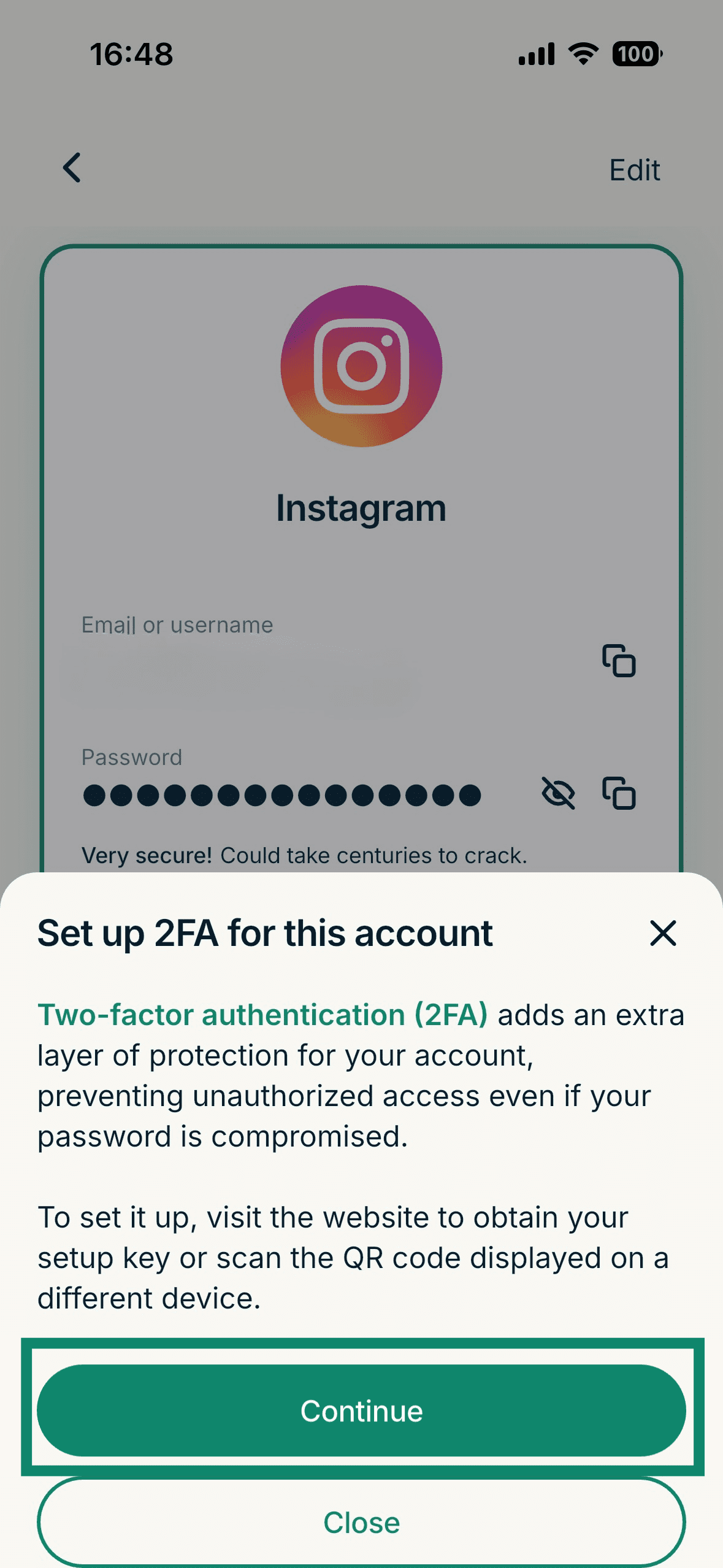

- Selecciona Continuar en la ventana emergente.

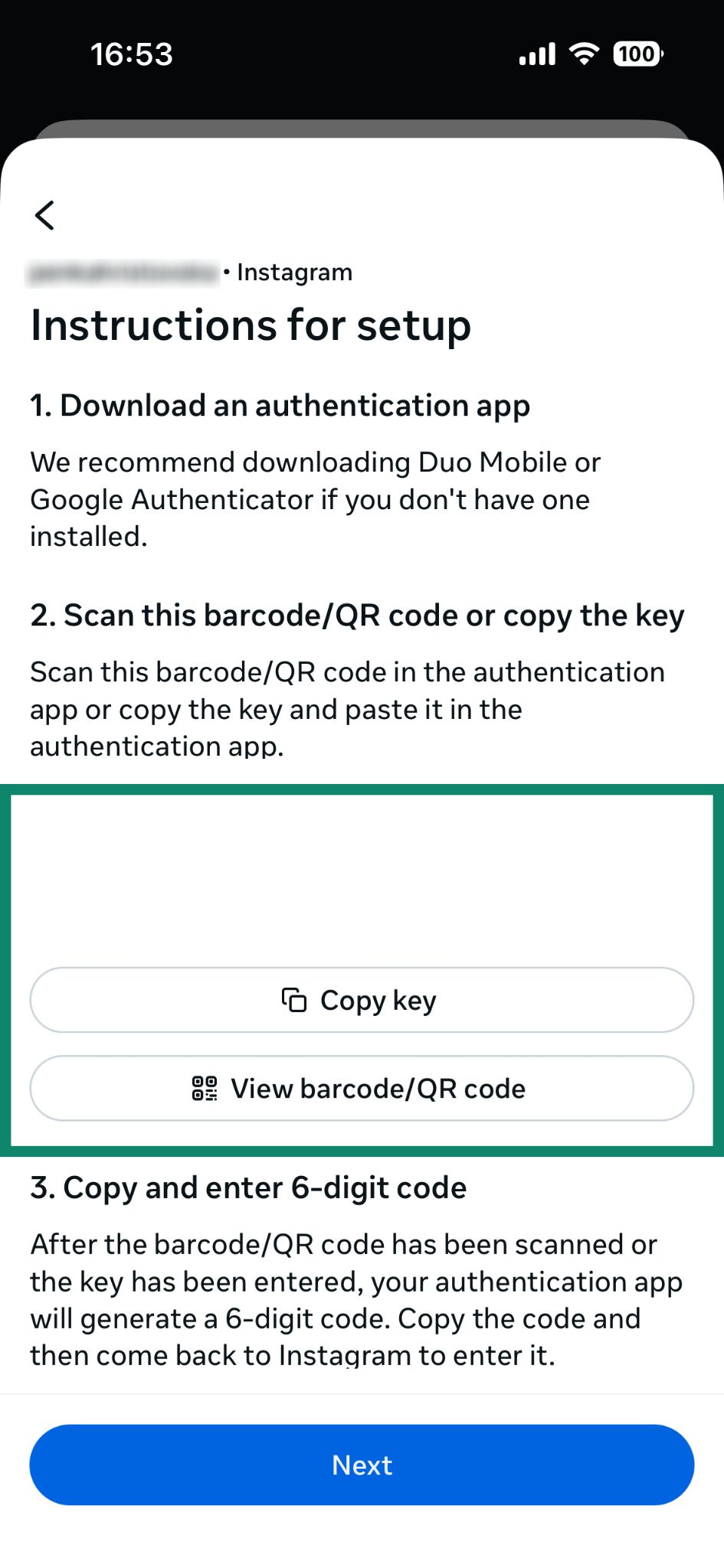

- Después, sal de ExpressKeys y ve a la página web o a la configuración de seguridad de la cuenta en la aplicación para habilitar el 2FA. Elige la opción de la aplicación de autenticación como forma de obtener los códigos de inicio de sesión y recibirás una clave de configuración. Cabe mencionar que algunas aplicaciones permiten escanear un código QR como alternativa (u ofrecen ambos métodos).

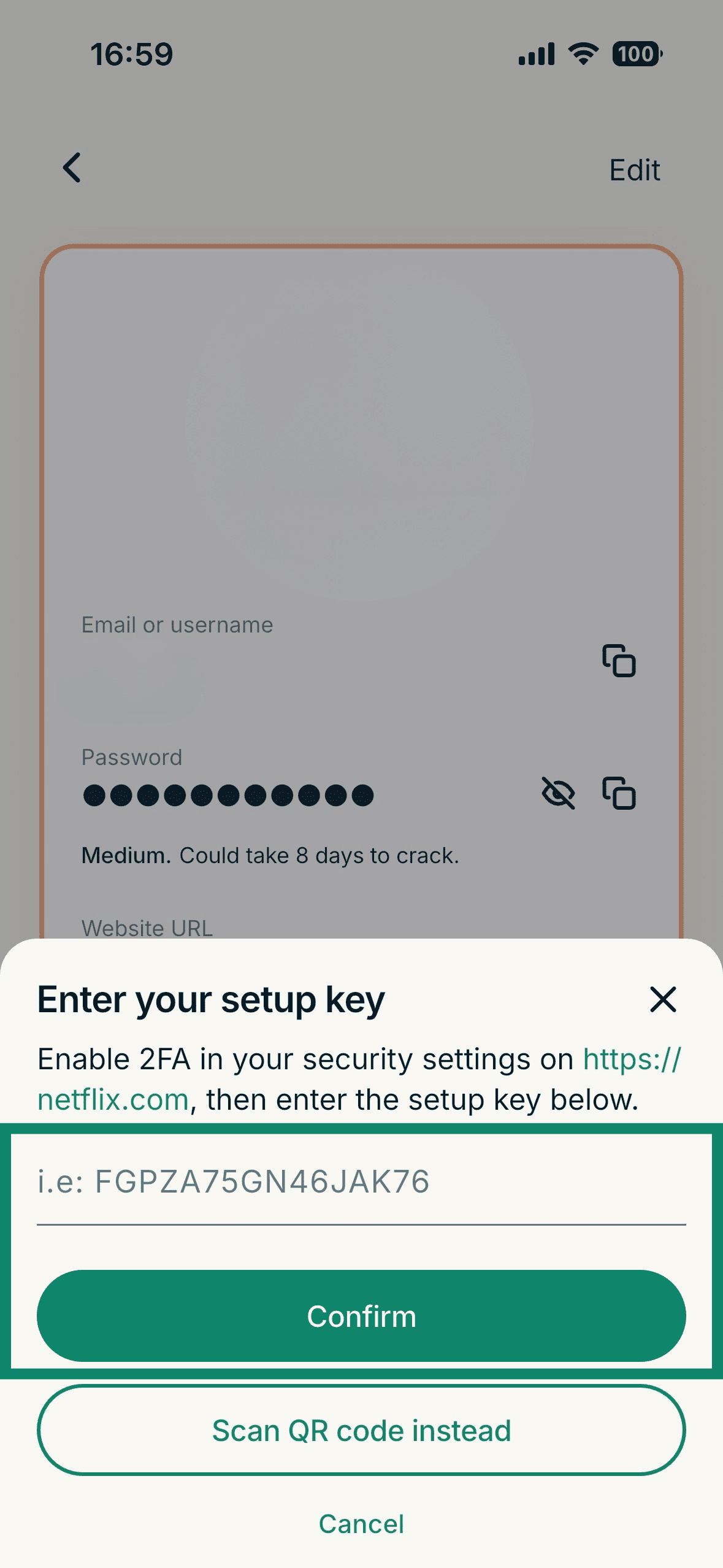

- Vuelve a la aplicación de ExpressKeys, escribe la clave de configuración o escanea el código QR y pulsa en Confirmar.

- Aparecerá un mensaje informando de que la autenticación con 2FA se ha añadido junto con el código que puedes usar para verificar el inicio de sesión.

Configuración de tokens físicos

El proceso para configurar un dispositivo de seguridad físico es más complejo, sobre todo porque hay que comprarlo primero. Si bien el proceso varía en función del tipo de dispositivo y del servicio que intentes emparejar, aquí te dejamos una guía genérica para configurarlo:

- Consigue un dispositivo de seguridad (lo ideal es que adquieras al menos dos).

- Conéctalo o emparéjalo con tu ordenador o móvil.

- Ve a los ajustes de 2FA de tu cuenta.

- Selecciona el dispositivo de seguridad como método.

- Sigue las instrucciones de la pantalla para registrar el dispositivo.

- Confirma tu elección.

Ventajas y desventajas de la autenticación de dos factores

No hay duda de que la autenticación de dos factores hace que tus cuentas sean más seguras, ya que bloquea la mayoría de los ataques automatizados y te ayuda a protegerte contra las estafas de phishing y otros métodos que usan los ciberdelincuentes para acceder a tus cuentas. No obstante, no te hace inmune a ciberataques, especialmente si tienes malos hábitos en cuanto al uso de contraseñas (reutilizas contraseñas, usas contraseñas muy simples, etc.).

Principales ventajas de seguridad de la autenticación de dos factores

La autenticación de dos factores mejora la seguridad de tu cuenta al pedirte que uses un método de verificación secundario para acceder a ella. De este modo, si una contraseña se filtra, el atacante sigue necesitando el segundo factor, que suele ser un código temporal o estar vinculado a tu dispositivo.

La autenticación de dos factores es un método especialmente importante para las empresas que gestionan datos confidenciales, acceden a sistemas gubernamentales o están sujetas a normativas de control de datos. Sin la autenticación de dos factores, cualquier ciberdelincuente podría hacerse con los datos de acceso de los empleados y usarlos para espiar a la organización o robar sus datos.

No obstante, los particulares también pueden sacarle mucho provecho a la autenticación de dos factores. Si bien no se juegan tanto como una empresa, tienen cuentas bancarias, comunicaciones personales y muchos otros datos que proteger. Al igual que las empresas, corren el riesgo de sufrir estafas de phishing, estar expuestos a páginas web maliciosas y a sufrir ataques automatizados.

¿Se puede hackear la autenticación de dos factores?

Sí, la autenticación de dos factores se puede hackear, aunque es mucho más difícil que hackear una contraseña. Para ello, los ciberdelincuentes pueden usar ataques de phishing, ataques de intermediario (MITM) u otros ataques para obtener el segundo factor.

Los códigos de SMS y los de correo electrónico son los más vulnerables. Los primeros pueden ser poco seguros debido a amenazas como el SIM swapping, mientras que las cuentas de correo electrónico suelen ser un objetivo frecuente de los ataques de phishing, ya que tienen un alto valor para los ciberdelincuentes.

La autenticación de dos factores basada en hardware es más segura, pero menos práctica para un uso diario. Si quieres conseguir una seguridad máxima, te recomendamos instalar protecciones contra phishing y usar claves de seguridad por hardware (FIDO2/U2F).

Vulnerabilidades conocidas y cómo evitarlas

Entre las vulnerabilidades más comunes de la autenticación de dos factores se encuentran los ataques de phishing, el SIM swapping y las técnicas de ingeniería social destinadas a restablecer los métodos de autenticación. La autenticación de dos factores mediante SMS es la que resulta más vulnerable, ya que los mensajes pueden ser interceptados y redirigidos a los ciberdelincuentes. La autenticación de dos factores mediante correo electrónico presenta una vulnerabilidad similar, especialmente si un atacante consigue acceder a tu cuenta.

Para evitar estos riesgos, usa aplicaciones de autenticación o dispositivos de seguridad físicos, activa las opciones biométricas si están disponibles y no compartas tus códigos con nadie. También puedes usar un gestor de contraseñas como ExpressKeys para garantizar que cada una de tus claves sea sólida, única y prácticamente imposible de descifrar. Las empresas deberían vigilar los intentos sospechosos de recuperación de cuentas y formar a sus empleados para que detecten los intentos de phishing.

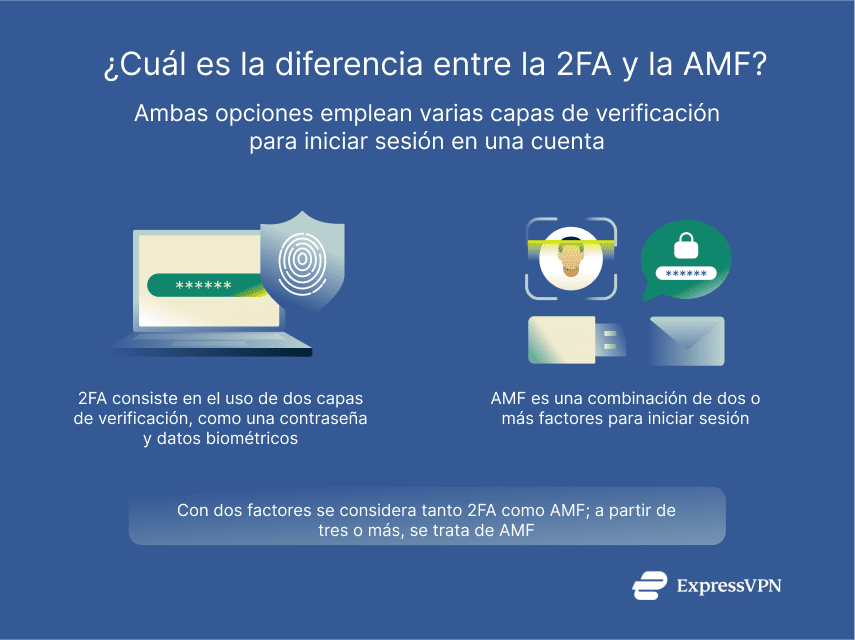

Autenticación multifactor (AMF) o autenticación de dos factores

Tanto la autenticación multifactor (AMF) como la autenticación de dos factores (2FA) implican el uso de más de una forma de autenticación para acceder a una cuenta. No obstante, el término 2FA se refiere estrictamente al uso de dos factores, normalmente una contraseña y un código temporal (TOTP). En cambio, la AMF significa que se usan dos o más factores. Ambas opciones ofrecen capas adicionales de seguridad y son más seguras que usar una contraseña.

¿Cuál es la diferencia?

La diferencia clave es que la 2FA es una modalidad dentro de la AMF. La autenticación de dos factores usa dos métodos de autenticación distintos, como una contraseña y un código generado por el dispositivo.

Por su parte, la autenticación multifactor (AMF) engloba cualquier combinación de dos o más factores, que pueden ser datos biométricos, tarjetas inteligentes, información de ubicación y aplicaciones de autenticación. Sin duda, la AMF es más amplia y puede proporcionar una protección más sólida que la 2FA, dependiendo de cuántos y qué factores se usen. Por consiguiente, es una opción más compleja, pero es el coste a pagar para obtener una mayor seguridad.

¿Cuándo usar la AMF en lugar de la 2FA?

Usa AMF en lugar de 2FA cuando trates datos sensibles, gestiones accesos privilegiados o cuando hagas operaciones en entornos de riesgo alto. Si bien la autenticación de dos factores ayuda a evitar accesos no autorizados, las capas adicionales de seguridad que incorpora la autenticación multifactor se lo ponen todavía más difícil a los atacantes cuando quieran eludir la protección. Por ejemplo, las organizaciones que protegen registros financieros sensibles o los organismos gubernamentales pueden sacarle mucho partido a la AMF, ya que impiden que alguien obtenga los datos de acceso de un empleado con facilidad y los use para acceder a sistemas confidenciales. En algunos casos, la normativa incluso obliga a las empresas a usar la AMF.

En general, la autenticación de dos factores es eficaz en la mayoría de los casos, pero la AMF es la opción ideal para empresas y cuentas muy sensibles.

Preguntas frecuentes sobre la autenticación de dos factores

¿Qué significa 2FA?

2FA significa autenticación de dos factores, un método que añade un segundo paso para verificar tu identidad durante el inicio de sesión, normalmente pide una contraseña y un segundo método, como un código de texto o datos biométricos. La autenticación de dos factores reduce el riesgo de accesos no autorizados, incluso si alguien averigua tu contraseña.

¿Es seguro usar autenticación de dos factores?

Sí, la autenticación de dos factores (2FA) es segura, ya que sin ella cualquier persona que sepa tu contraseña puede acceder a esa aplicación o cuenta sin problemas. En cambio, con la autenticación de dos factores, esa persona también necesitaría la segunda opción de verificación, que puede ser una aplicación de autenticación o datos biométricos. No obstante, debes tener en cuenta que todos los métodos de autenticación de dos factores (correo electrónico, texto, aplicaciones y hardware) tienen sus propios riesgos. Por ejemplo, la autenticación de dos factores que te envía los códigos al correo electrónico no sirve de nada cuando usas la misma contraseña para el servicio que el ciberdelincuente intenta hackear.

¿Cómo sé si un servicio admite 2FA?

Existen dos formas de saber si un servicio admite autenticación de dos factores (2FA). Primero, comprueba la configuración de seguridad de la página web o de la aplicación para ver las opciones de autenticación de dos factores. Si te aparecen, solo tienes que activar la opción. Si no sale ninguna, ponte en contacto con el centro de soporte técnico de la empresa y pregunta si tienen disponible la autenticación de dos factores.

¿Qué ocurre si pierdo el acceso a mi segundo factor?

Si pierdes el segundo factor tu cuenta podría quedar bloqueada. No obstante, la mayoría de los servicios ofrecen códigos de seguridad o métodos alternativos para recuperar el acceso, pero no siempre es así. El Instituto Nacional de Estándares y Tecnología de Estados Unidos (NIST) recomienda configurar varios autenticadores a la vez para evitar bloqueos y mejorar la seguridad.

¿Qué es la autenticación sin contraseña?

La autenticación sin contraseña sustituye a las contraseñas por métodos más seguros, como biometría, inicios de sesión basados en dispositivos o claves de hardware. Este tipo de autenticación está respaldado por marcos de seguridad modernos como FIDO2 y sirve para minimizar el riesgo de que te roben los datos de acceso.

¿Qué tipo de autenticación de dos factores es el más seguro?

El dispositivo de seguridad físico se considera el método de autenticación de dos factores (2FA) más seguro, ya que usa protocolos criptográficos y resiste en casos de suplantación de identidad, a diferencia de los códigos basados en SMS. Cada vez que inicies sesión en una cuenta nueva necesitarás el dispositivo físico, que podría ser una memoria USB o una tarjeta inteligente para autenticar tu inicio de sesión. Si bien este método es muy seguro, también es poco práctico, lo cual limita su popularidad.

Da el primer paso para protegerte en Internet. Prueba ExpressVPN sin riesgos.

Obtén ExpressVPN