Ciberextorsión: Qué es, cómo funciona y cómo protegerte

La extorsión cibernética es una de las amenazas cibernéticas de más rápido crecimiento, y nadie está completamente a salvo de ello. Los delincuentes atacan a personas, empresas e incluso gobiernos, dejando tras de sí daños económicos, pérdida de productividad y una reputación mancillada.

En esta guía, analizaremos cómo funciona la extorsión cibernética, compartiremos ejemplos reales y te daremos consejos prácticos para protegerte, junto con los pasos que debes seguir si alguna vez te conviertes en objetivo.

¿Qué es la extorsión cibernética?

La extorsión cibernética es un tipo de chantaje online en el que los atacantes utilizan amenazas para presionar a las víctimas a pagar dinero o cumplir otras exigencias.

Es diferente del phishing, que se basa en engañar a las personas para que revelen información confidencial. Sin embargo, los datos robados en un ataque de phishing pueden utilizarse posteriormente como moneda de cambio en un plan de extorsión cibernética.

¿Cuál es la diferencia entre el ransomware y la ciberextorsión?

El ransomware es una forma de extorsión cibernética. En un ataque de ransomware, los delincuentes cifran los archivos de la víctima o bloquean sus sistemas y exigen un pago para restablecer el acceso.

La extorsión cibernética es una categoría más amplia. Incluye el ransomware, pero también abarca otras amenazas de extorsión, como la divulgación de datos confidenciales o la interrupción de servicios online, a menos que se cumplan las exigencias del atacante.

¿Cómo funciona la extorsión cibernética?

En esencia, la extorsión cibernética consiste en obligar a alguien a cumplir con tus exigencias amenazando con dañar sus datos, sistemas, reputación o privacidad. Los atacantes utilizan muchos métodos diferentes, se dirigen a una amplia gama de víctimas y pueden tener motivos muy distintos para hacerlo.

Tácticas comunes utilizadas por los atacantes

La mayoría de las tácticas de extorsión cibernética se dividen en dos grandes categorías: ataques que implican el acceso no autorizado a datos o sistemas y ataques externos que interrumpen los servicios sin violar los sistemas internos.

El ransomware es el tipo más común de ataque que implica acceso no autorizado, y los ataques distribuidos de denegación de servicio (DDoS) son la táctica de extorsión virtual más frecuente centrada en interrumpir los servicios.

Sin embargo, algunos tipos de extorsión cibernética no encajan perfectamente en ninguna de las dos categorías. Las amenazas internas, por ejemplo, involucran a actores que ya tienen acceso autorizado a datos y sistemas, pero que hacen un uso indebido de sus privilegios.

¿Quiénes son los objetivos típicos?

Los ciberdelincuentes se dedican a la extorsión tanto a personas como a organizaciones, pero las pequeñas empresas son las que corren mayor riesgo. Esto se debe a que atacar a empresas suele generar mayores ganancias que atacar a particulares, y las empresas más pequeñas suelen ser más vulnerables a los ciberataques que las grandes empresas, que cuentan con más recursos para dedicar a la ciberseguridad.

Motivaciones detrás de las campañas de extorsión cibernética

El dinero es el principal motor. Sin embargo, no todos los extorsionadores cibernéticos buscan solo dinero. Algunos buscan reconocimiento o una sensación de logro, mientras que otros están motivados por causas políticas o ideológicas (hacktivismo), operaciones respaldadas por gobiernos o espionaje corporativo.

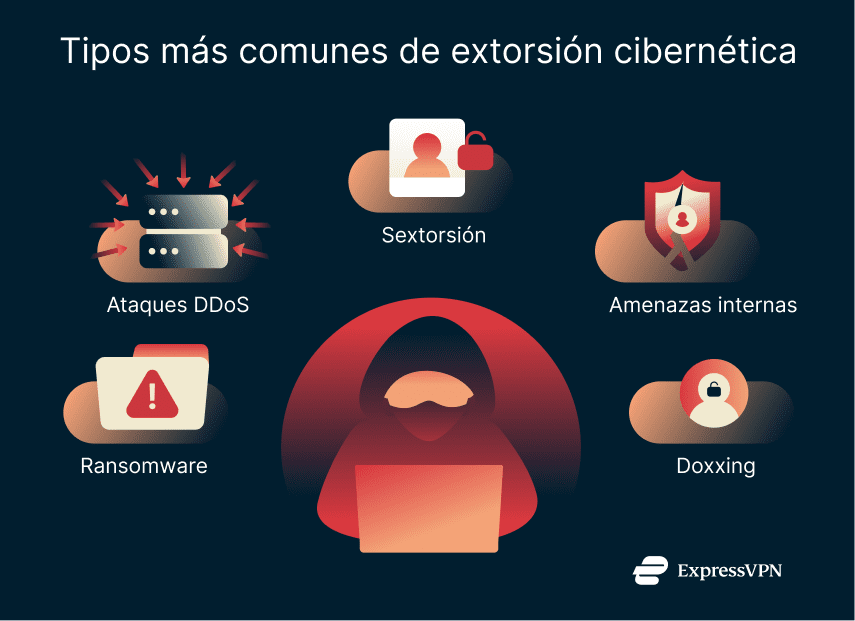

Tipos de extorsión cibernética

A continuación, te ofrecemos una breve descripción general de los diferentes tipos de extorsión cibernética:

- Ataques de ransomware: El atacante utiliza ransomware, un tipo de software malicioso (malware), para bloquear los archivos o sistemas de la víctima y luego promete restaurar el acceso si se cumplen sus condiciones. En algunos casos, conocidos como doble extorsión, el atacante también roba los datos y amenaza con publicarlos si no se paga el rescate. La triple extorsión va aún más allá, ya que no solo se dirige a la víctima original, sino también a sus clientes, socios u otras partes interesadas, exigiéndoles en ocasiones el pago directamente para mantener la privacidad de sus datos personales.

- Ataques DDoS: Los autores de las amenazas sobrecargan un sitio web o un servicio online con tráfico, lo que lo hace inaccesible para los usuarios legítimos. A continuación, exigen un pago para detener el ataque. Incluso los periodos cortos de inactividad pueden causar importantes trastornos y pérdidas de ingresos, lo que hace que esta táctica sea especialmente perjudicial para las empresas que dependen de Internet.

- Sextorsión: El atacante obtiene imágenes explícitas de la víctima y luego amenaza con difundirlas en Internet a menos que se cumplan sus condiciones. El autor de la amenaza suele obtener estas imágenes explícitas mediante engaños. Por ejemplo, pueden fingir estar interesados en una relación con la víctima.

- Amenazas internas y chantaje de denunciantes: Esto describe cualquier tipo de extorsión cibernética llevada a cabo por empleados, contratistas o socios con acceso legítimo a datos o sistemas confidenciales.

- Doxxing: El atacante amenaza con publicar información personal sobre la víctima, como su dirección, número de teléfono o lugar de trabajo, a menos que esta acceda a sus demandas. Esto puede poner a la víctima en riesgo de acoso o incluso de sufrir daños físicos.

Casos reales de extorsión cibernética

Estos son algunos de los casos más destacados de extorsión cibernética de los últimos años y lo que podemos aprender de ellos:

El ataque del ransomware WannaCry

El ataque del ransomware WannaCry fue un incidente grave de ciberseguridad en 2017. Se cree que fue obra de un grupo de ransomware con sede en Corea del Norte llamado Lazarus Group.

Se propagó aprovechando una vulnerabilidad en versiones antiguas y sin parches de Windows conocida como EternalBlue, infectando más de 200.000 ordenadores en todo el mundo. Entre las víctimas se encontraban grandes organizaciones como FedEx, Honda, Nissan y el Servicio Nacional de Salud del Reino Unido (NHS).

Incidente de Colonial Pipeline

En 2021, Colonial Pipeline, que opera un oleoducto de combustible crítico en los Estados Unidos, fue víctima de un ataque de ransomware llevado a cabo por un grupo criminal llamado DarkSide. El ataque obligó a la empresa a cerrar sus operaciones, lo que provocó escasez de combustible y compras compulsivas en varios estados. Al final, la empresa se vio obligada a pagar un rescate de aproximadamente 4,4 millones de dólares para detener el ataque.

Más tarde se reveló que los atacantes obtuvieron acceso a través de una cuenta de red privada virtual (VPN) comprometida utilizada para el acceso remoto a los sistemas internos de Colonial Pipeline (no se trataba de un servicio VPN para consumidores como los que utilizan los particulares para proteger su privacidad online).

Nota: Para los usuarios habituales, una VPN comercial de confianza como ExpressVPN no supone este tipo de riesgo, sino que protege tu tráfico de Internet y mantiene tus datos a salvo de amenazas externas.

Travelex y el grupo REvil

En la víspera de Año Nuevo de 2019, Travelex, una empresa de cambio de divisas con sede en el Reino Unido, sufrió un ataque de ransomware que interrumpió sus operaciones globales. El grupo REvil/Sodinokibi reivindicó la autoría y amenazó con publicar datos confidenciales de los clientes a menos que se pagara el rescate. Tras varias semanas de negociaciones, Travelex pagó un rescate de 2,3 millones de dólares para recuperar el acceso a sus datos.

Garmin y WastedLocker

En 2020, Garmin, una importante empresa de tecnología GPS y wearable, sufrió un ataque de ransomware por parte de un grupo conocido como Evil Corp, que utilizó un programa llamado WastedLocker. El ataque dejó fuera de servicio muchos de sus productos y servicios.

Aunque Garmin no hizo ninguna declaración oficial sobre el pago del rescate, las pruebas demuestran que recibieron una clave de descifrado y comenzaron a restablecer los servicios tras cuatro días de interrupción.

El grupo Karakurt y la extorsión en el ámbito sanitario

El grupo Karakurt es una organización de cibercriminales que apareció por primera vez en 2021. Uno de sus ataques más notables tuvo lugar en 2022, cuando atacaron el Methodist McKinney Hospital de Texas.

Los atacantes accedieron a sistemas que contenían información sanitaria protegida y amenazaron con filtrar todos esos datos en la web oscura.

Este caso pone de relieve un enfoque diferente de la extorsión cibernética: en lugar de cifrar archivos o sistemas, Karakurt se centró en robar datos confidenciales y utilizar la amenaza de divulgarlos públicamente o venderlos para coaccionar a las víctimas a pagar.

Caso de ransomware del gobierno de Baltimore

En 2019, la ciudad de Baltimore fue objeto de un ataque de ransomware. Causó trastornos generalizados, incluido el acceso limitado a los servicios públicos.

Las autoridades municipales decidieron no pagar el rescate y optaron por recuperar sus sistemas sin ceder a las exigencias. El ataque le costó al gobierno al menos 18,2 millones de dólares.

Este caso demuestra que ni siquiera las grandes entidades, como los ayuntamientos, son inmunes a la extorsión cibernética. La negativa de Baltimore a pagar el rescate, en gran parte debido a la incertidumbre de que los autores de la amenaza cumplieran realmente su parte del trato, también pone de relieve los riesgos y las complejidades que conllevan los pagos de rescates.

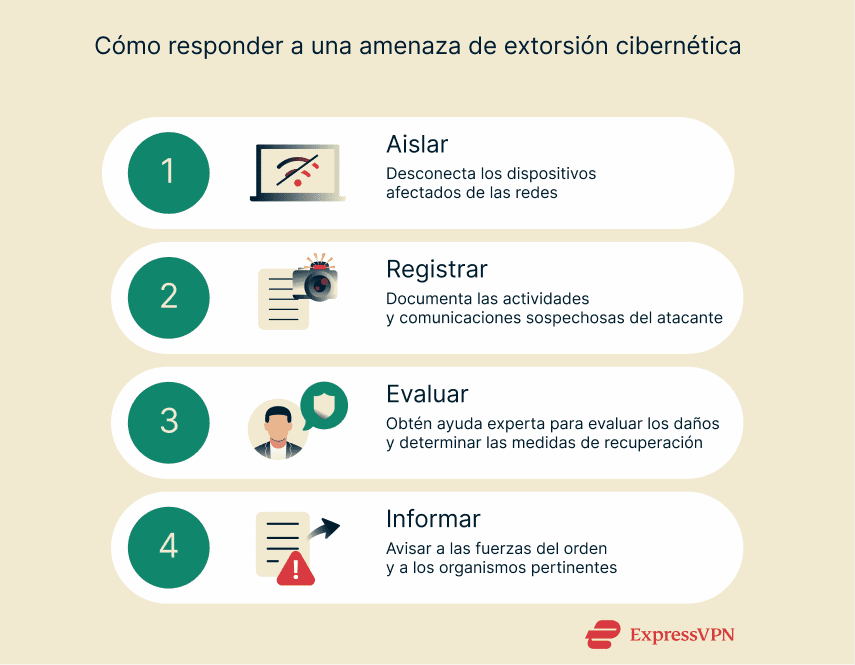

Cómo lidiar con una amenaza de extorsión cibernética

Si alguna vez recibes una amenaza de extorsión cibernética, así es como debes responder:

- Aísla inmediatamente los sistemas afectados: Desconecta los dispositivos comprometidos de Internet y de las redes internas. Esto limita la capacidad del atacante para propagar malware o extraer datos adicionales.

- Conserva las pruebas: guarda los registros del sistema, haz capturas de pantalla y documenta todas las actividades o comunicaciones sospechosas del atacante. Esto ayudará a las fuerzas del orden y a los profesionales de la ciberseguridad a investigar e identificar potencialmente a los autores.

- Contrata a profesionales desde el principio: ponte en contacto con un equipo de respuesta a incidentes de confianza o con un especialista en seguridad informática para evaluar los daños, identificar el vector de ataque y poner en marcha medidas de contención y recuperación.

- Evita pagar el rescate: Aunque puede resultar tentador "acabar de una vez" pagando el rescate, en general, las fuerzas del orden recomiendan no hacerlo. No hay garantía de que el atacante restablezca el acceso o elimine los datos robados, y esto fomenta más comportamientos delictivos.

- Notifica a las fuerzas del orden: La extorsión cibernética es un delito grave. Denuncia el incidente a las autoridades competentes para que puedan investigar, emitir alertas públicas y ayudar a coordinar respuestas que puedan beneficiar a otras víctimas.

Cómo denunciar la extorsión cibernética

Si te encuentras en EE. UU., puedes denunciar delitos cibernéticos, como el ciberchantaje o sitios web maliciosos, en:

- El Centro de Denuncias de Delitos en Internet (IC3) del FBI

- Tu oficina local del FBI

- La Agencia de Seguridad Cibernética y de Infraestructuras (CISA)

Fuera de EE. UU., denuncia el incidente ante la agencia de delitos informáticos o el equipo nacional de respuesta a emergencias informáticas de tu país.

En todos los casos, proporciona tantos detalles como sea posible, incluyendo copias de los mensajes de rescate, información de contacto del atacante, registros del sistema y una descripción de cómo y cuándo ocurrió el incidente.

Cómo prevenir la extorsión cibernética

Para prevenir la extorsión cibernética se requieren medidas proactivas. Aquí tienes una guía rápida tanto para particulares como para empresas:

Mejores prácticas para particulares

Las personas pueden reducir el riesgo de sufrir extorsión cibernética practicando una buena higiene digital y utilizando herramientas de privacidad y seguridad online:

- Utiliza contraseñas seguras y únicas, combinadas con autenticación de dos factores (2FA) o autenticación multifactorial (MFA) para proteger tus cuentas.

- Aprende a reconocer las banderas rojas y señales de alerta del phishing y evita hacer clic en enlaces sospechosos o archivos adjuntos no solicitados. También puedes denunciar cualquier sitio web malicioso que encuentres para ayudar a evitar que otras personas sean víctimas de él.

- Mantén tu software y tu sistema operativo actualizados para cerrar las brechas de seguridad que los atacantes podrían aprovechar.

- Haz copias de seguridad de los archivos importantes para poder recuperar tus datos en caso de un ataque de ransomware.

- Ten cuidado al compartir información personal o fotos en Internet o con desconocidos

- Instala un software antivirus para detectar y bloquear amenazas maliciosas.

- Utiliza una red privada virtual (VPN) de confianza, como ExpressVPN, para proteger tu tráfico de Internet.

Más información: Descubre por qué necesitas una VPN para navegar por Internet de forma privada y segura.

Cómo pueden las empresas reducir el riesgo

Prevenir la extorsión cibernética requiere un enfoque multifacético que combine tecnología y prácticas organizativas.

La prevención de la extorsión cibernética comienza con una infraestructura tecnológica sólida. Esto incluye herramientas de seguridad como cortafuegos, sistemas de detección de intrusiones (IDS) que supervisan actividades sospechosas y software avanzado de protección contra amenazas que identifica y bloquea ataques complejos. La adopción de un modelo de seguridad zero-trust con privilegios mínimos de acceso puede reforzar aún más las defensas de tu empresa.

Las prácticas organizativas también desempeñan un papel crucial. Esto incluye mantener copias de seguridad actualizadas e independientes, así como contar con un plan de recuperación ante desastres probado para garantizar una rápida restauración tras un ataque. Las auditorías de seguridad periódicas, las pruebas de penetración y un plan de respuesta ante incidentes bien desarrollado también ayudan a identificar puntos débiles y a coordinar una reacción eficaz ante las amenazas.

Por último, el error humano sigue siendo una de las mayores vulnerabilidades, por lo que la formación continua de los empleados es fundamental para reducir el riesgo de extorsión cibernética.

Preguntas frecuentes: dudas habituales acerca de la extorsión cibernética

¿Qué otros nombres tiene la extorsión cibernética?

La extorsión cibernética también puede denominarse extorsión digital, chantaje online, extorsión virtual o extorsión informática. Y, en ocasiones, la gente puede utilizar indistintamente los términos ciberchantaje y ransomware.

¿Cuál es el tipo de extorsión más común?

El tipo más común de extorsión cibernética son los ataques de ransomware, en los que los autores de la amenaza bloquean los archivos o sistemas de la víctima y exigen un pago para restablecer el acceso. Otra táctica habitual son los ataques distribuidos de denegación de servicio (DDoS), en los que los autores de las amenazas sobrecargan un sitio web o un servicio online con tráfico y exigen un pago a cambio de detener su ataque.

¿Qué puede ser un ejemplo de extorsión digital?

Un conocido ejemplo de extorsión digital es el ataque del ransomware WannaCry de 2017. En este caso, los atacantes lanzaron un malware que se propagó rápidamente por cientos de miles de ordenadores en todo el mundo, bloqueando el acceso de los usuarios a sus archivos mediante su cifrado. A continuación, se les exigía a las víctimas un pago en bitcoins a cambio de la clave de descifrado.

Este ataque paralizó hospitales, empresas y sistemas gubernamentales, lo que demuestra lo devastadora que puede ser la extorsión digital cuando los delincuentes secuestran datos críticos.

¿Cuál es la pena por extorsión cibernética?

Las sanciones por extorsión cibernética varían según la jurisdicción, pero a menudo implican multas elevadas y penas de prisión. Entre los principales factores que pueden influir en las sanciones se incluyen la magnitud de los daños, la cuantía del rescate exigido, la intención detrás del delito y las técnicas o métodos utilizados para cometerlo.

¿Quién investiga la extorsión cibernética?

En Estados Unidos, el FBI es la principal agencia federal responsable de investigar los ciberataques y las intrusiones. Recopilan y comparten información, colaboran estrechamente con las víctimas y se esfuerzan por identificar y desenmascarar a los responsables de actividades cibernéticas maliciosas.

Puedes denunciar un incidente de extorsión cibernética a través del Centro de Denuncias de Delitos en Internet (IC3) del FBI o de tu oficina local del FBI.

Da el primer paso para protegerte en Internet. Prueba ExpressVPN sin riesgos.

Obtén ExpressVPN