量子暗号とは?わかりやすい解説と実例

もしハッカーが、現在最も強力とされる暗号さえ数秒で破れる未来が来たらどうでしょうか。量子コンピューターは、まさにそのような脅威をもたらす可能性があります。そのため研究者たちは、機密データの保護方法を根本から見直す必要に迫られています。

その有力な解決策の一つが量子暗号です。このガイドでは、量子暗号とは何か、なぜ重要なのか、実社会での活用例、現在の課題、そして量子技術が普及した未来について、わかりやすく解説します。

簡単に言うと、量子暗号とは?

量子暗号とは、量子力学の原理を利用してデータを保護する暗号技術の総称です。従来の暗号方式(共通鍵暗号や公開鍵暗号)と比べ、はるかに高い安全性で通信を行える点が特徴です。

従来の暗号技術は、巨大な数の素因数分解のような非常に複雑な数学問題を解く難しさを利用して安全性を保っています。ところが量子コンピューターは、こうした問題をはるかに高速に解ける可能性があり、現在の暗号方式を脆弱にしてしまう恐れがあります。だからこそ、量子暗号の重要性が急速に高まっているのです。

注意: 量子暗号と量子暗号化は同じ意味ではありません。暗号は、通信を安全に保つための広い概念で、暗号化・鍵交換・認証などを含みます。一方、暗号化は、その中でも鍵を使ってデータを暗号文へ変換する処理を指し、復号はその逆の操作です。

量子暗号はどのように機能するのか?

量子暗号は非常に複雑な技術に聞こえるかもしれません(実際に高度な技術です)。しかし、基本の仕組みはシンプルに理解できます。

たとえば、アリスとボブという2人が、インターネット(公共ネットワーク)を通じてメッセージやファイルなどの機密データを安全にやり取りしたいとしましょう。

アリスは、ボブが2種類の特別な観測装置(ビームスプリッター)を持っていることを知っています。この装置を使うと、アリスが送った同じ粒子(光子)から、色のような異なる性質を観測できます。

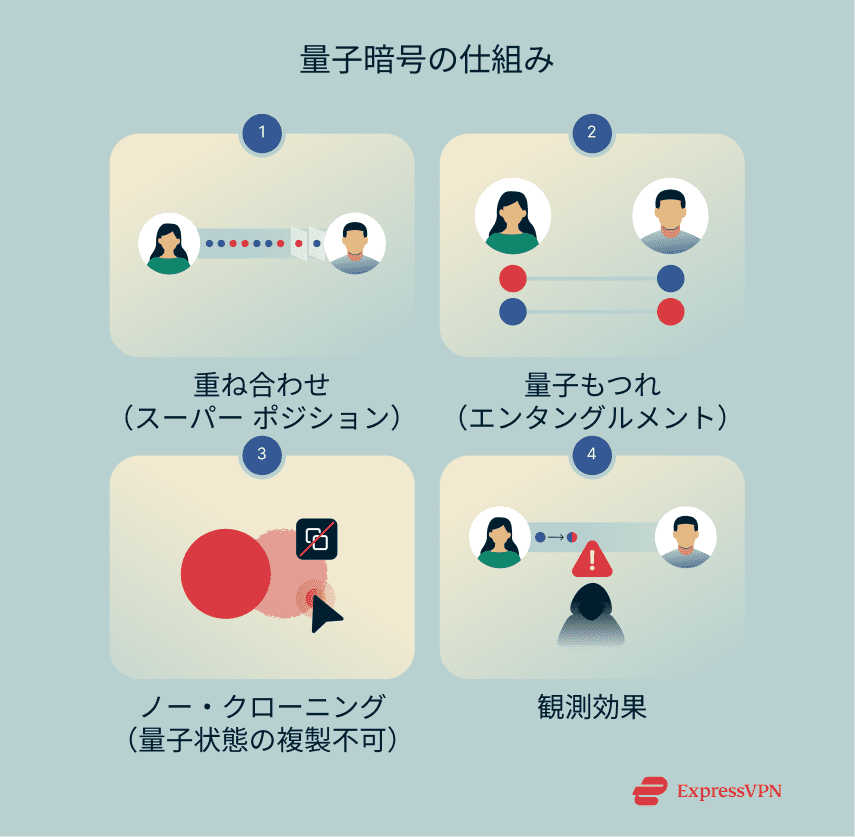

では、量子暗号通信を成立させる量子物理学の重要な原理を見ていきましょう。

- 重ね合わせ:1つの粒子が同時に複数の状態を持つことができる性質です。アリスが光子を送ると、ボブは観測方法によって異なる結果を得る可能性があります。

- 量子もつれ:2つ以上の量子粒子が強く結びつき、一方の状態を測定すると、もう一方の状態も同時に決まる現象です。たとえば、粒子が赤または青の状態を取るとすると、ボブが青と観測した瞬間、アリスの粒子は赤になる、といった関係が生まれます。

- ノークローン定理:未知の量子状態にある粒子は、完全にコピーすることができません。そのため、誰かがアリスからボブへ送られる粒子をコピーして通信を盗み見しようとすれば、2人はその異常に気づくことができます。

- 観測効果:量子の世界では、観測するだけで粒子の状態が変化します。そのため通信を盗み見ようとする第三者が現れると、光子の振る舞いが変わり、アリスとボブはその異変を検知できます。

量子暗号の主な種類

量子暗号通信には複数の方式があり、それぞれ異なるアプローチで安全な通信を実現します。

量子鍵配送(QKD)

量子鍵配送(QKD)は、量子力学の原理を利用して暗号鍵を安全に交換する仕組みです。ただし、QKDそのものが量子耐性の暗号鍵を生成するわけではなく、鍵交換のプロセスを安全に保護することに重点があります。

アリスとボブの例を使って、仕組みを簡単に見てみましょう。

- アリスは、ボブがどの「メガネ」(ビームスプリッター)で観測するかによって異なる色(偏光)として現れる光子の列を用意します。

- その光子を公共ネットワーク経由でボブへ送信します。途中で誰かに見られても問題ありません(その理由は後で説明します)。

- ボブは光子を受け取り、それぞれを観測する際にどのメガネを使うかをランダムに選びます。

- その後、各光子を観測する際に使ったメガネの種類をアリスへ伝えます。

- アリスは各光子に対して正しい観測方法を知っているため、2人は結果を照合し、不適切なメガネで測定されたデータを除外します。こうして、双方が信頼できる一致した結果だけが残ります。

- 色の結果そのものを公開することなく、アリスとボブは互いに対応する結果のセットを共有することになります。

- この共有されたデータ列が、今後の通信を暗号化・復号するための秘密鍵として利用されます。

アリスが公共ネットワークで光子を送信しても問題ないのは、ノークローン定理と観測効果という2つの量子原理のおかげです。誰かが光子を盗み見たりコピーしようとすると、その行為によって光子の状態が変化するため、アリスとボブはすぐに異常を検知できます。

量子コイントス

量子コイントスは、互いに完全には信頼していない2者が、どちらも不正できない状態でランダムな結果を決定できる暗号プロトコルです。コイン投げのように公平な結果を得ることができます。

例えば、アリスとボブが「どちらが夕食代を払うか」を決めたいとします。通常のコイントスでは、アリスがコインを持っている場合、ボブは結果が正しく報告されると信頼するしかありません。量子コイントスでは、物理的なコインの代わりに量子ビット(qubit)を使用します。通常のビットが0か1のどちらかしか取らないのに対し、量子ビットは測定されるまで重ね合わせ状態(両方の状態の混合)で存在できます。

この予測不能な性質により、アリスもボブも結果を事前に知ったり操作したりできません。また、ノークローン定理と観測効果によって(QKDの説明でも触れたように)、量子ビットをコピーしたり改ざんしようとする試みは検出されます。その結果、ランダムでありながら検証可能な公平なコイントスが実現し、互いに完全な信頼関係がなくても公平な決定が可能になります。

その他の量子暗号方式

量子コイントスやQKD以外にも、研究者たちはさまざまな量子暗号方式を研究しています。

- デバイス非依存型量子暗号:この方式では、使用する量子コンピューターの安全性に依存せず、2人のユーザーが秘密通信鍵を生成・共有できます。たとえ機器自体が完全に信頼できない場合でも、通信の安全性を維持できる点が特徴です。

- Key-Encryption-Key(KEK)プロトコル:KEKプロトコルは、暗号鍵をさらに別の鍵で暗号化して保護する仕組みです。例えるなら、金庫の鍵を別の施錠された金庫に入れ、その金庫をさらにもう一つの金庫で守るようなイメージです。

量子暗号が重要な理由

量子暗号は、量子コンピューターの時代に向けて、データのプライバシー保護、通信の安全性確保、メッセージの完全性維持を実現する重要な技術です。

強力な量子コンピューターが実用化される前から、すでに「Harvest now, decrypt later(今収集して後で解読する)」攻撃のリスクが指摘されています。この攻撃では、知的財産や金融情報、国家機密などの暗号化データを今のうちに収集・保存し、将来量子コンピューターが現在の暗号を破れるようになった時点で解読することを狙います。

量子暗号は、セキュリティ分野で長年課題とされてきた問題にも対応します。たとえば、公開ネットワーク上での安全な鍵交換、盗聴の即時検知、信頼関係が限定的な環境での公平性の確保などです。

従来の暗号技術との最大の違いは、数学問題の難しさに依存しない点です。量子暗号の安全性は、量子力学の物理法則そのものに基づいています。

研究者たちはすでに、量子コンピューターを使えば2048ビットのRSA鍵をわずか8時間で解読できる可能性があることを示しています(従来の計算では数兆年かかるとされていました)。この事実だけでも、今から対策を準備する必要がある理由は明らかです。量子暗号は、その有力な解決策の一つと考えられています。

量子暗号のメリットとデメリット

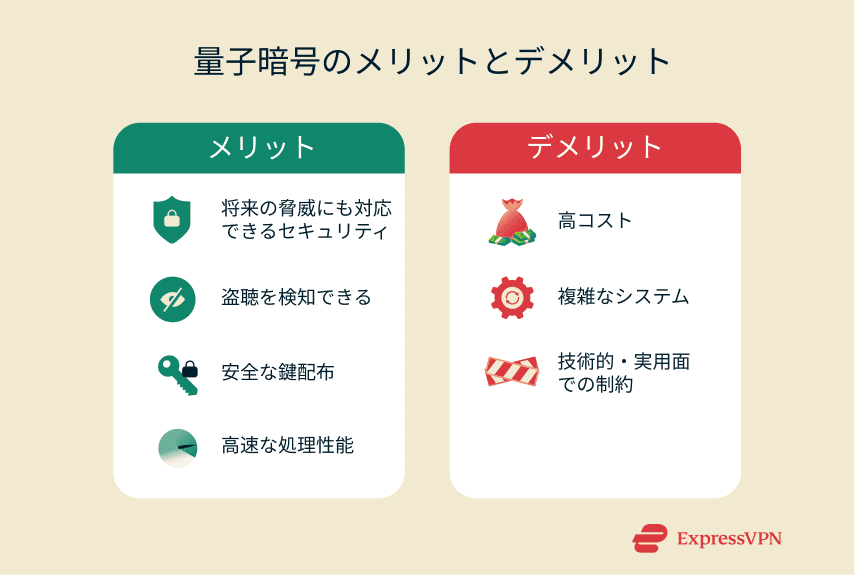

量子暗号は万能の解決策ではなく、メリットと課題の両方を持っています。一方では、量子コンピューターによる将来の脅威に備えた強力なセキュリティを提供し、盗聴の試みを検知できます。しかし一方で、技術的なハードル、導入コスト、スケーラビリティの課題などがあり、現実世界での普及にはまだ時間がかかると考えられています。

主なメリット

- 将来に備えたセキュリティ:量子暗号は、量子コンピューターによる攻撃にも耐えうる安全なオンライン通信を実現します。

- 盗聴を検知できる:第三者が通信を盗み見ようとすると、その兆候を双方が検知できます。

- 安全な鍵共有:量子コンピューターによる解読を心配することなく、暗号鍵を安全に共有できます。

- 高速通信:量子暗号は光子を利用するため、光速での通信が可能です。

主なデメリット

- 導入コストが高い:量子暗号には専門知識や専用ハードウェア、専用ソフトウェアが必要なため、導入コストが高くなります。

- 技術的な複雑さ:量子暗号は、基盤となる量子物理学の研究が現在も進行中であり、技術的に非常に複雑です。

- 通信距離の制限:量子もつれを長距離で維持することは現時点では難しく、長距離通信への応用には制約があります。

- 盗聴の可能性が完全には排除されない:第三者が量子光ビームから一部の光子を分離して測定する可能性があります。その際の状態変化は、通信距離による通常のノイズとして扱われることもあり、攻撃として検知されない可能性があります。

量子暗号は現在実用化されているのか?

量子暗号通信はまだ広く普及しているわけではありませんが、すでにいくつかのシステムで導入されています。

- Samsung Galaxy Quantum:Samsungは、量子乱数生成器(QRNG)を搭載したGalaxy Quantumシリーズを発表し、認証や暗号鍵生成の安全性を強化するために量子暗号技術を導入しました。

- Hyundai Heavy Industries(HHI):HHIは、防衛技術のセキュリティ強化を目的として量子暗号を導入しました。

- Verizon:同社はQKDの実証実験を開始し、5Gラボから東海岸の2つの拠点へ暗号化されたストリーミング映像を送信することに成功したと発表しています。

ただし、米国国家安全保障局(NSA)のような機関は、量子暗号の制限や課題が十分に理解され、対策が講じられるまでは、量子暗号の利用を支持していないという立場を取っています。そのため、この分野には今後もさらなる研究の余地があります。この慎重な姿勢が向けられているのは物理ベースの量子暗号であり、ポスト量子暗号(PQC)は対象ではありません。PQCは標準化された数学的アルゴリズムに基づいており、すでに実運用のシステムで導入が進んでいます。

量子暗号の未来

量子暗号は、理論上は従来の暗号アルゴリズムよりもはるかに高い安全性を持つとされており、大きな可能性を秘めています。ただし、広く普及するためには、研究者たちがなお克服すべき課題がいくつかあります。

- 通信距離の拡張:現在の量子もつれは、比較的短距離でしか維持できません。量子暗号通信を世界規模で実用化するには、長距離通信への対応が不可欠です。

- ハードウェア依存の低減:現時点では、多くの実装に専用かつ高価なハードウェアが必要です。コストを抑えるため、既存のネットワークインフラとよりスムーズに連携できる方法が研究されています。

- 認証手法の強化:QKDは鍵交換そのものを保護できますが、その鍵が本当に正しい送信元から送られてきたことを確認するためには、さらなる認証手法が必要です。

- ソフトウェアとの統合:今後の発展には、量子暗号をハードウェアだけでなく、既存のソフトウェアシステムともシームレスに連携させることが重要です。

- ハードウェア誤差の低減:現在の量子デバイスでは、セキュリティや信頼性を損なう可能性のある誤差が発生します。そのため、より堅牢で安定したシステムの開発が進められています。

ポスト量子暗号(PQC)とは?

ポスト量子暗号(PQC)とは、従来型のコンピューターだけでなく、量子コンピューターによる攻撃にも耐えられるよう設計された暗号アルゴリズムを指します。光子や量子もつれといった量子力学の現象を利用する量子暗号とは異なり、PQCは、量子コンピューターであっても解くのが難しいと考えられている複雑な数学問題に基づいています。

世界各国の政府機関や企業は、NISTポスト量子暗号標準化プロジェクトのような取り組みを中心に、暗号化向けのML-KEM(Kyber)や、デジタル署名向けのModule Lattice–Based Digital Signature Algorithm(ML-DSA、別名Dilithium)などの標準化をすでに進めています。これらの技術は、RSAや楕円曲線暗号(ECC)といった現在の公開鍵暗号を置き換える、あるいは補完することを目的としており、従来型のコンピューター上で動作しながらも、量子攻撃に対するデータ保護を可能にします。

詳しくはこちら:PQCの詳細を見る。

量子暗号と量子コンピューティングの違い

量子コンピューティングと量子暗号は密接に関係していますが、その目的は大きく異なります。

量子コンピューティングは、量子ビットを使って、従来のコンピューターよりもはるかに高速に問題を解く新しい計算技術です。その対象には、現在使われている多くの暗号アルゴリズムも含まれます。これらは数学的に難しい問題に依存していますが、量子コンピューターはShorのアルゴリズム(因数分解)やGroverのアルゴリズム(探索)のような手法によって、そうした問題を効率的に解ける可能性があります。

一方で量子暗号は、同じ量子物理学の原理を、計算速度の向上ではなく通信の保護のために活用します。QKDのような技術を使えば、量子コンピューターでも破ることが極めて難しい形で暗号鍵を共有できます。

量子暗号を考案したのは誰?

1970年代初頭、スティーブン・ワイズナーは量子暗号の概念を提案しました。しかし、この論文は当初IEEE Information Theory によって却下されたとされています。その後、理論計算分野の季刊ニュースレターである SIGACT News により、1983年に発表されました。

この頃から、他の科学者や研究者たちも量子暗号に関心を示し始めました。そしてそのわずか1年後の1984年、最初の量子暗号プロトコルとして知られるBennett–Brassard 1984(BB84)プロトコル が発表されました。

量子暗号研究における大きなマイルストーンの一つは、量子もつれ通信の距離と実用性の拡張です。2004年、オーストリアの研究チームは世界初の量子暗号化された金融取引を実証しました。ウィーン市庁舎と Bank Austria Creditanstalt(約500メートル離れた場所)を光ファイバーで接続し、量子もつれ光子を用いて資金の送金を行いました。

それから10年以上後の2017年、Micius(墨子)衛星を利用した研究チームは1200キロメートル以上の距離にわたり量子もつれ光子を分配することに成功したと発表しました。この実験は、量子もつれが大陸間レベルの距離でも維持できる可能性を示しました。こうした成果は、量子暗号通信が実世界で利用可能な大規模量子ネットワークへと着実に近づいていることを示しています。

詳しくはこちら:暗号の歴史(古代の暗号からデジタルセキュリティまで)を読む。

FAQ:量子暗号に関するよくある質問

量子暗号の代表的な例は?

量子暗号の代表的な例として、量子鍵配送(QKD)があります。これは、通信する双方が量子コンピューターによる攻撃にも耐えうる形で、秘密鍵を安全に共有できる仕組みです。

量子暗号は何に使われる?

量子暗号は、2者間に安全な通信チャネルを確立するために利用されます。これにより、通信中に共有される機密情報が第三者へ漏洩するのを防げます。また、当事者同士が互いに完全には信頼していない場合でも、第三者の仲裁に頼ることなく信頼関係を構築できる点でも重要です。

量子コンピューティングと量子暗号の違いは?

量子コンピューティングと量子暗号はいずれも量子物理学の原理を利用しています。しかし目的は大きく異なります。量子コンピューティングは従来のコンピューターよりも高速に複雑な計算を行うための技術であるのに対し、量子暗号は盗聴を検知できる仕組みや安全な鍵交換を実現することで、通信を保護するために利用されます。

量子コンピューターは従来の暗号を破れる?

はい。量子コンピューターは、従来のコンピューターよりもはるかに高速に問題を解けるアルゴリズムを実行できるため、現在の暗号技術を破る可能性があります。そのため研究者たちは、量子コンピューターが既存のシステムに脅威を与える未来に備え、ポスト量子暗号(PQC)や量子暗号通信の研究を進めています。

量子暗号の課題は?

量子暗号が直面している課題には、導入コストの高さ、専用ハードウェアの必要性、光子通信の距離制限があります。さらに実際の環境ではノイズやハードウェアの誤差も発生するため、高い安全性が期待される一方で、大規模な普及にはまだ課題が残っています。

ネット上で身を守るための第一歩を踏み出しましょう。リスクなしでExpressVPNをお試しください。

ExpressVPN を入手