Zero-Trust-Architektur: Was sie ist, wie sie funktioniert und warum sie wichtig ist

Die Zeiten, in denen man allem vertraute, nur weil es „innerhalb des Netzwerks" ist, sind vorbei. Remote-Arbeit, Schwachstellen in Software-as-a-Service-Anwendungen (SaaS) und Angreifer, die gültige Anmeldedaten verwenden, haben implizites Vertrauen zu einem Risiko gemacht.

Die Zero-Trust-Architektur (Kein-Vertrauen-Architektur) ersetzt implizites Vertrauen durch kontinuierliche Authentifizierung: Der Zugriff wird in Echtzeit auf der Grundlage des Risikos bewertet, nicht anhand des Standorts oder der Anmeldedaten. Sie verändert die Art und Weise, wie Entscheidungen für den Zugriff getroffen werden, indem sie sich auf reale Risiken statt auf Annahmen stützt.

Der Leitfaden erläutert die Grundprinzipien der Zero-Trust-Architektur. Wir erklären, wie die Umsetzung in der Praxis funktioniert und welche Änderungen in Ihren Betriebsabläufen, Tools und Ihrer Teamkultur nötig sind.

Hinweis: ExpressVPN konzentriert sich auf Datenschutz-Tools für Verbraucher und nicht auf Unternehmens-Frameworks wie Zero-Trust-Architekturen. Mit diesem Beitrag möchten wir Lesern verdeutlichen, welche Rolle es im weiteren Kontext der Cybersicherheit spielt.

Was ist eine Zero-Trust-Architektur?

Die Zero-Trust-Architektur ist ein Sicherheitsmodell. Es geht davon aus, dass kein Benutzer und kein Gerät von vornherein vertrauenswürdig ist. Hier ist eine kontinuierliche Überprüfung nötig, um den Zugriff auf Ressourcen zu gewähren oder aufrechtzuerhalten. Es reicht nicht aus, sich in einem virtuellen privaten Netzwerk (VPN), in der Unternehmenszentrale oder in einem bekannten Subnetz zu befinden. Jede Anfrage muss in Echtzeit ihre Sicherheit nachweisen.

Entscheidungen werden dynamisch getroffen. Dabei wird berücksichtigt, wer den Zugriff anfordert, von welchem Gerät aus und ob die Anfrage mit dem erwarteten Verhalten übereinstimmt. Eine erfolgreiche Anmeldung gewährt dabei keinen uneingeschränkten Zugriff. Jede Aktion wird in Echtzeit überprüft und der Zugriff ist auf das Nötige limitiert.

Das Konzept gewann Anfang der 2010er Jahre an Dynamik und wurde 2020 in der Special Publication 800-207 des National Institute of Standards and Technology (NIST) formal festgelegt. Es schreibt keine bestimmten Tools vor, sondern legt vielmehr eine Erwartung fest. Es gibt kein implizites Vertrauen, keinen pauschalen Zugriff und jede Verbindung ist an Bedingungen geknüpft.

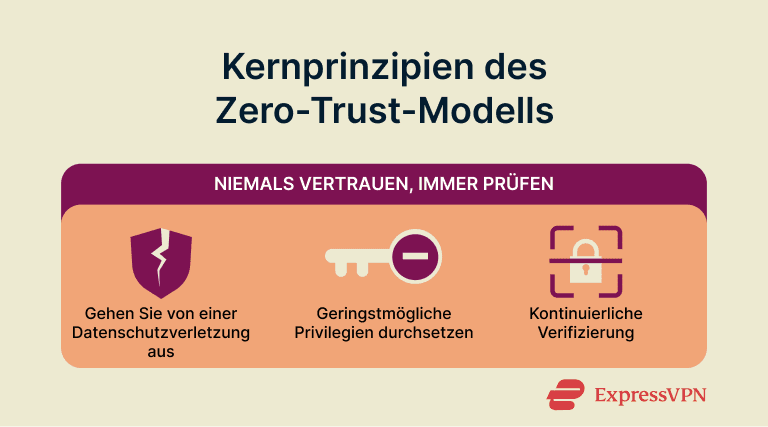

Das fundamentale Prinzip hinter einer Zero-Trust-Architektur

Zero Trust basiert auf einer einzigen Regel: Niemals vertrauen, immer überprüfen. Das gilt für Benutzer, Geräte, Anwendungen und Services. Keine Anfrage wird als sicher angesehen und jeder Zugriffsversuch muss sich aufgrund von Identität, Gerätezustand, Verhalten und Kontext rechtfertigen.

Dabei spielt es keine Rolle, ob sich jemand vor wenigen Minuten authentifiziert hat. Ist sein Gerät nicht mehr konform oder weicht sein Verhalten von der Norm ab, wird der Zugriff sofort in Frage gestellt oder widerrufen.

Der Ansatz geht von der Annahme aus, dass das Netzwerk möglicherweise bereits kompromittiert ist. Der Ansatz ersetzt statisches Vertrauen durch kontinuierliche Authentifizierung und Bewertung.

Die Implementierung einer Zero-Trust-Architektur kann nicht jede Datenschutzverletzung verhindern. Sie kann aber helfen, Eindringlinge frühzeitig zu erkennen und einzudämmen. Dabei werden latente Bewegungen limitiert und detaillierte Zugriffskontrollen durchsetzt.

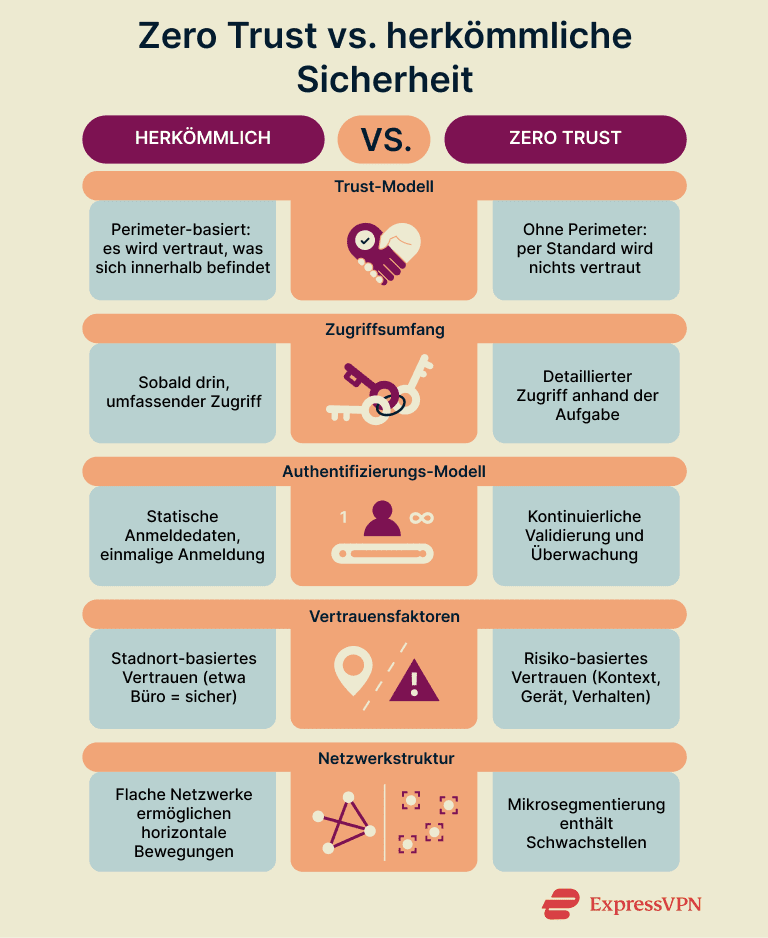

Wie sich Zero Trust von herkömmlichen Sicherheitsmodellen unterscheidet

Traditionelle Sicherheit basierte auf einem Perimeter: Bedrohungen werden abgewehrt, was sich innerhalb des Perimeters befindet, dem wird vertraut. Firewalls, VPNs und Intrusion Detection Systeme (IDS) bildeten die Mauern. Einmal innerhalb des Perimeters hatten Benutzer oft umfassenden, unkontrollierten Zugriff.

Das Modell ist nicht mehr zeitgemäß. Mitarbeiter arbeiten häufig remote und international. Anwendungen befinden sich in der Cloud und Angreifer können mit ausgeklügelten Phishing-Angriffen mit gültigen Anmeldedaten auf Systeme zugreifen. Der Perimeter hat sich aufgelöst.

Bei Zero Trust erfolgt die Durchsetzung von Sicherheitsmaßnahmen nicht am Netzwerkperimeter. Sie erfolgt auf der Ebene jedes einzelnen Benutzers, Geräts und jeder einzelnen Anfrage. Ein Benutzer im Büro wird genauso genau überprüft wie jemand, der sich von einem Café aus anmeldet. Zugriffsentscheidungen basieren immer auf dem Risiko, nicht auf dem Standort.

Wesentliche Unterschiede:

- Kein impliziertes Vertrauen basierend auf dem Standort: Die Quelle ist nicht ausschlaggebend. Jede Anfrage startet bei Null, egal, woher sie stammt.

- Detaillierter Zugriff ersetzt breiten Zugang: Benutzer erhalten nur den für ihre Rolle und Aufgabe erforderlichen Zugriff.

- Kontinuierliche Validierung ist einer einmaligen Anmeldung überlegen: Zero Trust bedeutet, jede Benutzeraktion zu überprüfen. Damit lässt sich alles erkennen, was ungewöhnlich ist.

- Mikrosegmentierung verhindert horizontale Bewegung: Jedes System erzwingt den Zugriff lokal und verhindert somit, dass sich Kompromittierungen über Umgebungen hinweg ausbreiten.

Darum setzen Unternehmen auf Zero Trust

Die Risiken von Perimeter-basierter Sicherheit

Jahrelang vertrauten Unternehmen auf starke Perimeter: VPNs, Firewalls sowie statische Regeln. Sie dienten dazu, Bedrohungen abzuwehren. Bei diesem Modell kann jedoch bereits ein einziger gestohlener Zugangsdatensatz oder eine Insider-Bedrohung dazu führen, dass sich ein Angreifer unbemerkt quer durch das Netzwerk bewegt.

Perimeter-Abwehrmaßnahmen haben aber auch ihre eigenen Risiken. Exponierte Services wie VPN-Gateways werden zu Zielen. Die Annahme interner Vertrauenswürdigkeit führt dazu, dass kritische Systeme unzureichend geschützt sind. Techniken wie IP-Whitelisting galten einst als wirksame Kontrollmaßnahmen. Allerdings lassen sie sich einfach fälschen oder missbrauchen.

Zero Trust verändert die Funktionsweise der gesamten Umgebung. Zugriffskontrollen werden dynamisch. Die Transparenz erstreckt sich auf jedes Gerät und jede Sitzung. Die Durchsetzung von Sicherheitsmaßnahmen rückt näher an die Assets an sich heran.

Remote-Arbeit und Cloud-Nutzung

Der alte Netzwerkperimeter wurde nicht nur geschwächt, sondern ist vollständig verschwunden. Mitarbeiter arbeiten nun von Flughäfen, Cafés und Heimnetzwerken aus. Anwendungen und Daten sind auf AWS, Google Cloud, Microsoft 365 und Dutzende von SaaS-Plattformen verteilt.

In den meisten Architekturen umgeht der Cloud-zu-Cloud-Datenverkehr die traditionellen Perimeterkontrollen vollständig. Dadurch wird die netzwerkbasierte Durchsetzung unwirksam. Und das Rückleiten von Remote-Datenverkehr (die Weiterleitung über ein zentrales Rechenzentrum zur Überprüfung) führt zu Engpässen, die das Benutzererlebnis beeinträchtigen.

Zero Trust passt sich dieser neuen Umgebung an. Anstatt die Sicherheit an der Netzwerkgrenze durchzusetzen, werden Kontrollen direkt auf Benutzer-, Geräte- und Anwendungsebene durchgeführt. Jede Anfrage wird unabhängig von ihrer Herkunft anhand der Identität, der Gerätekonfiguration und des Kontexts überprüft.

Regulatorische und Compliance-Anforderungen

Staatliche Vorschriften zwingen Unternehmen zunehmend dazu, auf Zero Trust umzustellen. 2021 erließ die US-Regierung die Executive Order 14028 zur Verbesserung der Cybersicherheit. Das Office of Management and Budget folgte mit einer offiziellen Federal Zero Trust Strategy, die alle Bundesbehörden anweist, Zero-Trust-Prinzipien in ihren Systemen zu implementieren. Auch das Verteidigungsministerium veröffentlichte einen eigenen Fahrplan, um die Einführung in großem Maßstab voranzutreiben.

Das betrifft nicht nur den öffentlichen Sektor und die USA. Internationale Rahmenwerke wie die Datenschutz-Grundverordnung (DSGVO) sowie der Payment Card Industry Data Security Standard (PCI-DSS) verlangen ebenfalls strengere Zugriffskontrollen, stärkere Authentifizierung und umfassende Protokollierung. Es sind Prinzipien, die eine Zero-Trust-Architektur standardmäßig durchsetzt.

Aus Sicht der Compliance bietet die Zero-Trust-Architektur übersichtlichere Prüfprotokolle, detailliertere Zugriffsprotokolle sowie integrierte Kontrollen wie Multi-Faktor-Authentifizierung (MFA) und Widerruf von Sitzungen. Es lässt sich einfacher überprüfen, dass Sie das Richtige tun, wenn Ihre Architektur bereits jeden Zugriffsversuch als potenzielles Risiko behandelt.

Kernprinzipien hinter der Zero-Trust-Architektur

Von einer Datenschutzverletzung ausgehen

Zero Trust basiert auf der Annahme, dass Sicherheitsverletzungen unvermeidbar sind. Das Ziel ist nciht, einen undurchdringlichen Perimeter zu schaffen, sondern die Auswirkungen zu minimieren, wenn dieser Perimeter versagt.

Dieser Ansatz führt zu mehreren technischen Strategien:

- Mikrosegmentierung: Netzwerke sind in streng kontrollierte Segmente unterteilt. Eine Kompromittierung in einem Segment breitet sich nicht horizontal aus, ohne strenge Kontrollpunkte zu passieren.

- Sicherheitszonen: Kritische Systeme werden entsprechend ihrer Funktion und Sensibilität in Zonen gruppiert, für die jeweils maßgeschneiderte Richtlinien gelten. Selbst innerhalb der Zonen wird der Zugriff durch Mikrosegmentierung eingeschränkt.

- End-to-end encryption (E2EE / Ende-zu-Ende-Verschlüsselung): Die Daten werden sowohl im Ruhezustand als auch während der Übertragung verschlüsselt. Dadurch wird sichergestellt, dass sie selbst bei einer möglichen Überwachung unlesbar bleiben.

- Monitoring in Echtzeit: Zugriffsversuche und Verhaltenssignale werden kontinuierlich auf Anzeichen einer Kompromittierung überprüft.

- Automatische Antworten: Wird verdächtiges Verhalten festgestellt (etwa wenn ein Gerät außerhalb seiner Normwerte agiert), können es Systeme automatisch unter Quarantäne stellen oder den Zugriff entsprechend sperren.

Zugriff mit geringsten Berechtigungen

Benutzer, Geräte und Services erhalten nur Zugriff auf das, was sie unbedingt benötigen. Mehr erhalten sie nicht. Das Prinzip wird auf verschiedene Weise angewendet:

- Detaillierte Berechtigungen: Der Zugriff ist rollenspezifisch und streng begrenzt. Ein HR-Benutzer hat Zugriff auf die Gehaltsabrechnung, jedoch nicht auf Kundendaten. Ein Entwickler kann auf die Staging-Umgebung zugreifen, jedoch nicht auf die Produktionsumgebung.

- Just-in-time-Zugriff (JIT): Der temporäre Zugriff wird für bestimmte Aufgaben gewährt und unmittelbar danach widerrufen.

- Just-enough-Zugriff (JEA): Die Berechtigungen sind auf die erforderlichen Funktionen beschränkt, etwa Lesezugriff anstelle von vollständigem Schreibzugriff.

Das Prinzip der geringsten Privilegien minimiert den Zugriff von Angreifern. Das ist unabhängig davon, ob es sich um externe Eindringlinge oder interne Bedrohungen handelt. Im Zuge der Weiterentwicklung von Rollen wird der Zugriff regelmäßig überprüft und automatisch eingeschränkt. Per Standard bleibt nichts offen.

Kontinuierliche Überwachung und Validierung

Zero Trust gewährt keinen langfristigen Zugriff auf der Grundlage einer einmaligen Überprüfung. Vertrauen muss kontinuierlich erworben werden, basierend auf Kontext, Verhalten sowie Systemzustand.

Zu den wichtigsten Mechanismen gehören:

- Laufende Authentifizierung: Riskante oder kritische Aktionen können eine verstärkte Überprüfung auslösen, etwa eine erneute Authentifizierung oder MFA.

- Überprüfung der Gerätepositionierung: Zugriffsentscheidungen werden durch den Sicherheitsstatus der Endgeräte beeinflusst. Nicht gepatchte Systeme können etwa den Zugriff verlieren.

- Verhaltensanalyse: Systeme melden Anomalien wie Anmeldeversuche von ungemanagten Geräten zu ungewöhnlichen Zeiten, umfangreiche Datenexporte aus Finanzsystemen oder Unstimmigkeiten zwischen Standort und Aktivität (etwa zwei Anmeldungen binnen weniger Minuten von verschiedenen Kontinenten).

- Zentrale Protokollierung und Transparenz: Jede Entscheidung wird protokolliert, um Echtzeit-Warnmeldungen, Untersuchungen nach Ereignissen und Compliance-Überprüfungen zu unterstützen.

Durch die Einstufung von Vertrauen als dynamisch und bedingt bietet Zero Trust Unternehmen eine Live-Karte ihrer Umgebung sowie die Tools, um schnell zu reagieren, wenn etwas von der Norm abweicht.

Zero-Trust-Referenzarchitekturen

Mehrere Normungsgremien und Behörden haben Referenzmodelle veröffentlicht, die veranschaulichen, wie Zero Trust in der Praxis funktionieren sollte. Diese Rahmenwerke schreiben keine einheitliche Lösung vor. Allerdings definieren sie jedoch die Schlüsselkomponenten und deren Interaktion.

Kernkomponenten: Das NIST-Modell

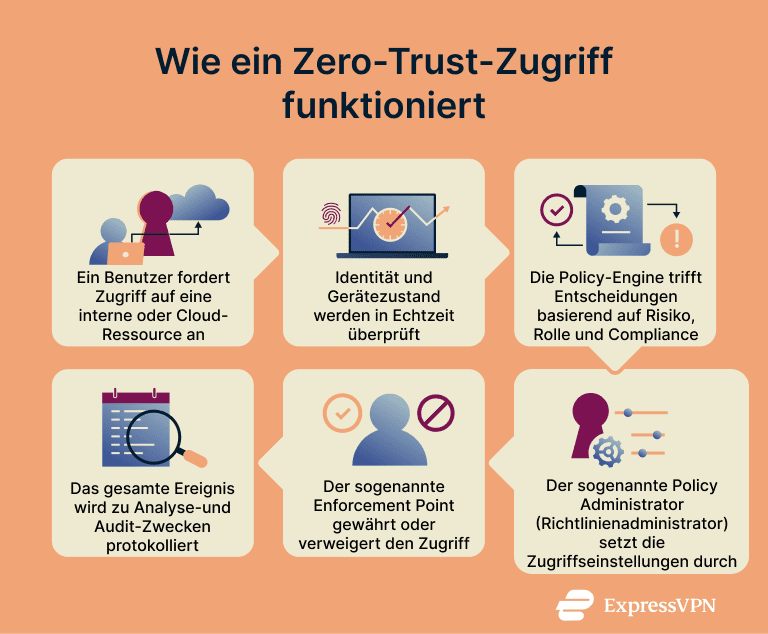

Eines der am häufigsten zitierten Modelle stammt aus der NIST Special Publication 800-207. Im Zentrum dieser Architektur stehen drei Hauptelemente:

- Policy Engine (PE): Trifft Echtzeit-Zugriffsentscheidungen auf Grundlage von Identität, Gerätezustand, Risikosignalen und weiteren Faktoren.

- Policy Administrator (PA): Führt die Entscheidungen aus und passt die Zugriffskonfigurationen nach Bedarf an.

- Policy Enforcement Point (PEP): Fungiert als Gateway, das jede Anfrage zulässt oder ablehnt, bevor sie eine geschützte Ressource erreicht.

Alle Zugriffsversuche von Benutzern und Geräten müssen über diese Komponenten laufen. Sie werden von verschiedenen Systemen (etwa Identitätsmanagement, Gerätesicherheit und Bedrohungsinformationen) gespeist, die dem PE den Kontext liefern. Er benötigt ihn, um zu entscheiden, wer zugelassen werden soll.

Fordert ein Benutzer etwa Zugriff auf ein SaaS-Dashboard an, bewertet der PE seine Identität, die Konformität seines Geräts sowie sein Verhalten. Bei Genehmigung übermittelt der PA die Konfiguration und der Enforcement Point gewährt oder verweigert den Zugriff auf Grundlage der Richtlinie.

Leitlinien: CISA- und DoD-Modelle

Agenturen wie die Cybersecurity and Infrastructure Security Agency (CISA) und das US Department of Defense (DoD / US-Verteidigungsministerium) unterteilen Zero Trust in grundlegende Kontrollbereiche, die gemeinhin als Säulen bezeichnet werden. Sie helfen Organisationen, Zero-Trust System- und Team-übergreifend umzusetzen.

CISAs fünf Säulen

- Identität: Benutzer verifizieren und sichere Anmeldeinformationen verwalten.

- Geräte: Stellt sicher, dass die Endgeräte autorisiert, gepatcht und konform sind.

- Netzwerk: Segmentiert Datenverkehr und erzwingt Verschlüsselung auf jeder Ebene.

- Anwendungen und Arbeitsabläufe: Isoliert Arbeitsabläufe und limitiert horizontale Bewegungen.

- Daten: Daten im Ruhezustand, während der Übertragung und während der Nutzung schützen – mit konstanten Zugriffskontrollen.

DoDs sieben Säulen

Darin sind die fünf Säulen von CISA enthalten:

- Sichtbarkeit und Analyse: Benutzerverhalten, den Zustand des Geräts und die Systemaktivität überwachen, um Anomalien zu erkennen.

- Automation und Orchestrierung: Ermöglicht schnelle, richtliniengesteuerte Reaktionen und reduziert die Abhängigkeit von manuellen Eingriffen.

Die Säulen erzwingen eine kontinuierliche Bewertung, minimalen Zugriff sowie die Eindämmung von Fehlern im gesamten Netzwerk.

Praktische Einsatzmuster

Die Architekturen unterscheiden sich zwar von Unternehmen zu Unternehmen, aber je nach Umgebung ergeben sich bestimmte Muster:

- Remote- unnd Hybrid-Belegschaft: Anstelle von VPN-Tunneln wird der Datenverkehr über Cloud Access Broker oder Gateways geleitet, die sich der Identität bewusst sind. Der Zugriff hängt von der Rolle des Benutzers, dem Zustand des Geräts und dem Kontext ab, nicht vom Standort. Das wird häufig mit sogenannten ZTNA-Tools (Zero-Trust Network Access) umgesetzt, die Zugriffsregeln durchsetzen, ohne den Benutzern volle Einblicke in das Netzwerk zu gewähren.

- Multi-Cloud-Umgebungen: In Multi-Cloud-Umgebungen überprüft jeder Service die Identität unabhängig voneinander. Benutzer melden sich über eine einzige Unternehmensidentität bei verschiedenen SaaS-Anwendungen an. Das wird durch Identitätsverbundprotokolle wie Security Assertion Markup Language (SAML) oder OpenID Connect (OIDC) ermöglicht. Für die Kommunikation zwischen Services stellt Mutual Transport Layer Security (mTLS) sicher, dass jede Benutzeranfrage authentifiziert wird.

- Zugriff von Partnern und Dritten: Anstatt Anbieter in Ihr Netzwerk aufzunehmen, stellen Sie ihnen über ein streng begrenztes Portal nur die Anwendungen oder Daten zur Verfügung, die sie benötigen. Zero-Trust-Richtlinien behandeln sie wie jeden internen Benutzer, mit strenger Überprüfung und eingeschränktem Zugriff.

Vorteile einer Zero-Trust-Architektur

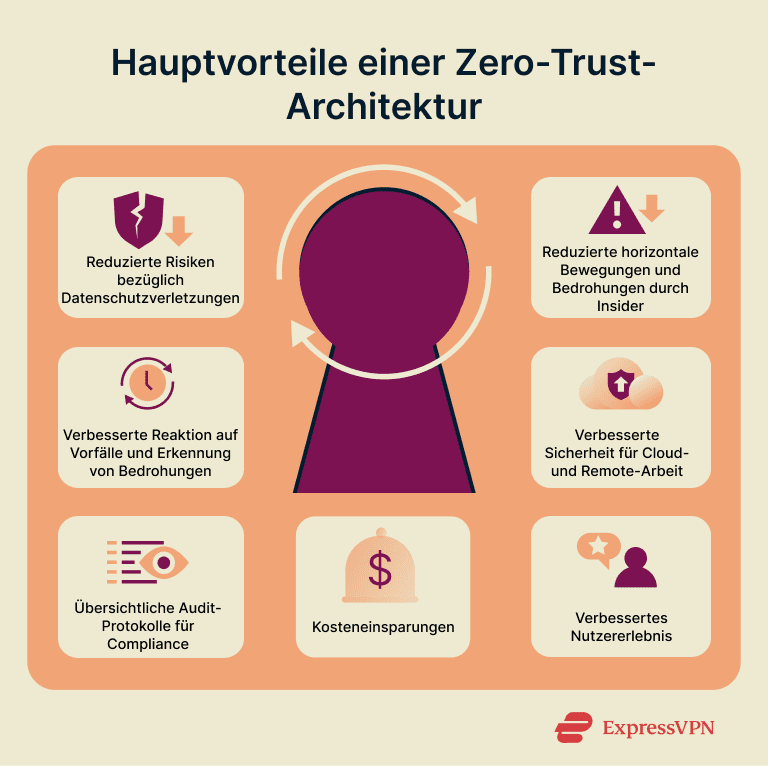

Zero Trust bietet konkrete geschäftliche Vorteile. Bei einer durchdachten Implementierung stärkt es den Schutz, verbessert die Transparenz, unterstützt die Compliance und vereinfacht den Zugriff der Benutzer auf die nötigen Ressourcen. Zu den positiven Aspekten gehören:

- Reduzierte Risiken bezüglich Datenschutzverletzungen: Ein kompromittiertes Konto oder Gerät kann nicht auf das gesamte Netzwerk zugreifen. Der Zugriff ist streng reguliert, sodass Angreifer auf eine Barriere stoßen, bevor sie eskalieren oder sich ausbreiten können.

- Verbesserte Reaktion auf Vorfälle und Erkennung von Bedrohungen: Berechtigungen sind nicht statisch. Ist ein Gerät nicht mehr konform oder wird sein Verhalten als risikobehaftet eingestuft, kann der Zugriff automatisch und ohne menschliches Eingreifen eingeschränkt oder widerrufen werden.

- Transparente Prüfpfade zur Einhaltung von Vorschriften: Jede Entscheidung wird protokolliert. Dann kann nachgewiesen werden, wer wann, von wo und warum auf welche Daten zugegriffen hat. Dadurch werden Compliance-Prüfungen ziemlich beschleunigt und die Reaktion auf Vorfälle lässt sich zielgerichteter gestalten.

- Reduzierte horizontale Bewegung und Bedrohung durch Insider: Zero Trust behandelt jeden Benutzer als potenzielle Bedrohung. Das ist unabhängig von seiner Rolle oder seinem Dienstalter. Verdächtiges Verhalten löst eine Überprüfung aus. Auch das ist unabhängig davon, wer der Benutzer ist oder zu sein vorgibt.

- Verbesserte Sicherheit für Cloud- und Remote-Arbeit: Unabhängig davon, ob jemand vor Ort, remote oder über eine SaaS-Anwendung arbeitet, gelten dieselben Zugriffskontrollrichtlinien anhand von Identitäten. Sie müssen keine unterschiedlichen Regeln für verschiedene Systeme pflegen.

- Verbessertes Anwendererlebnis: Die richtigen Personen kommen schnell rein. Die entsprechende Sicherheit wird hinter den Kulissen gewährleistet, ohne dass es zu Verzögerungen kommt.

- Kosteneinsparungen: Zero Trust hilft dabei, die Kosten für die Behebung von Sicherheitsverletzungen zu senken, Ausfallzeiten zu minimieren und die vorhandene Infrastruktur zu optimieren. Dafür werden einheitliche Kontrollen über alle Umgebungen hinweg angewendet.

Herausforderungen beim Einsatz von Zero Trust

Die Umstellung auf Zero Trust ist nicht einfach nur eine Frage des Umlegens eines Schalters. Reale Einschränkungen (technischer und menschlicher Art) verlangsamen häufig den Prozess.

- Veraltete Infrastruktur: Viele ältere Systeme wurden nicht für detaillierten Zugriff oder moderne Identitätsprüfungen entwickelt. Einige haben keine grundsätzlichen Protokollierungs- oder Integrationspunkte. In solchen Fällen bleiben Ihnen zwei kostspielige Optionen: Workarounds entwickeln oder die Systeme komplett ersetzen.

- Interner Widerstand: Menschen mögen keine Veränderungen, insbesondere wenn sie sich aufwändiger anfühlen. Teams, die an einen uneingeschränkten Zugriff gewöhnt sind, könnten sich dagegen wehren. Einige leitende Mitarbeiter könnten die Einführung von Zero Trust als Störung empfinden. Um Fortschritte zu erzielen, muss man oft nicht nur das „Was" durchsetzen, sondern auch das „Warum" vermitteln.

- Tool-Wildwuchs und Integrationslücken: Die meisten Unternehmen haben bereits viele Tools, wie verschiedene Identitätsanbieter, Endpunktmanager sowie Cloud-Plattformen. Es ist selten eine reibungslose Aufgabe, die Tools miteinander zu verbinden. Inkompatible Standards, fehlende Funktionen oder sich überschneidende Zuständigkeiten können mehr Verwirrung stiften als Kontrolle bieten.

Insgesamt erfordert Zero Trust Koordination und Akzeptanz. Sind die Systeme nicht aufeinander abgestimmt, entstehen blinde Flecken. Damit ist der ganze Sinn zunichte gemacht.

Beispiele aus der realen Welt und Fallstudien

Google: BeyondCorp

Nach den Aurora-Angriffen 2009 hat Google sein internes Zugriffsmodell überarbeitet. Jetzt läuft jede Anfrage (vor Ort oder aus der Ferne) über Proxys, die sich der Identität bewusst sind. Bei der Anmeldung werden die Identität des Benutzers, der Zustand des Geräts sowie der Kontext überprüft. BeyondCorp wurde zum Vorbild, dem viele andere gefolgt sind.

Microsoft: Identitätsorientierte Durchsetzung

Microsoft nutzt Azure AD, um bedingten Zugriff in großem Maßstab durchzusetzen. Nur konforme Geräte erhalten Zugriff. Risikobasierte Richtlinien lösen MFA aus oder blockieren Versuche sofort. Der Zugriff von Entwicklern, Mitarbeitern und Administratoren wird segmentiert und überwacht. Das Ergebnis ist: hohe Sicherheit ohne Engpässe.

US Department of Defense: Zero Trust in großem Maßstab

Das US-Verteidigungsministerium strebt bis 2027 eine vollständige Zero-Trust-Umsetzung an. Es hat Verifizierung von Identitäten, Geräteprüfungen und Mikrosegmentierung in allen militärischen Systemen und solchen von Auftragnehmern implementiert. Erste Pilotprojekte zeigen bereits eine verbesserte Erkennung von Bedrohungen. Auch Auftragnehmer müssen sich diesem Ansatz anschließen.

Wie KI in einer Zero-Trust-Architektur eingesetzt wird

KI und maschinelles Lernen sind entscheidend für die Skalierung von Zero Trust. Sie verbessern die Entscheidungsfindung in Echtzeit, automatisieren Reaktionen und reduzieren Störungen in komplexen Umgebungen. Sie ergänzen die von Menschen geleiteten Sicherheitsmaßnahmen.

- Risikobasierte Zugriffsentscheidungen: KI-gesteuerte Engines innerhalb von Identitäts- und Zugriffsmanagement-Plattformen (IAM) bewerten Kontextfaktoren (etwa Geräteposition, Geolokalisierung, Zugriffszeitpunkt sowie Verhaltensgrundlagen), um dynamische Risikobewertungen zu vergeben. Solche Bewertungen dienen als Leitfaden für die Durchsetzung: vertrauenswürdige Aktivitäten werden reibungslos fortgesetzt, während risikoreichere Versuche eine MFA oder eine verstärkte Überprüfung auslösen.

- Verhaltensanalyse von Benutzern und Entitäten (UEBA): Durch das Erlernen grundlegender Aktivitätsmuster erkennen UEBA-Systeme Anomalien wie ungewöhnliche Anmeldezeiten, seltene Datenzugriffsverhalten oder Geräte-Missbrauch. Solche Signale werden in Sicherheitsinformations- und Ereignismanagementsysteme (SIEM) oder Identitätssysteme eingespeist. Damit werden automatische Maßnahmen wie die Beendigung von Sitzungen, der Entzug von Zugriffsrechten oder die Erstellung von Fällen zur Überprüfung ausgelöst.

- Automatische Reaktion mit Sicherheitsorchestrierung, Automation und Reaktion (SOAR): SOAR-Plattformen ermöglichen schnelle, vordefinierte Aktionen, ohne auf menschliche Eingaben warten zu müssen. Erkennt die KI eine wahrscheinliche Bedrohung (etwa ein Gerät, das Anzeichen einer Malware-Infektion aufweist), kann sie das Gerät isolieren oder das Konto sofort deaktivieren.

- Echtzeit-Bedrohungsinformationen: KI-gestützte Tools können ausgewählte Gefahrenmeldungen (wie Anzeichen für Kompromittierung oder Phishing-Domains) erfassen und Regeln nahezu in Echtzeit anpassen. Tritt ein riskanter IP-Bereich auf, kann die KI den Zugriff unverzüglich blockieren oder die Anforderungen für die Authentifizierung erhöhen.

- Reduzierung von Warnmeldungen und Analyse der Zusammenhänge: Sicherheits-Tools generieren oft zu viele Warnmeldungen. KI reduziert diese Unruhe, indem sie miteinander verbundene Anomalien verknüpft. Ein einzelnes Ereignis mag harmlos erscheinen, aber drei miteinander verbundene Anomalien könnten eine echte Bedrohung sein. KI-gestützte Tools können priorisieren, was sofortige Aufmerksamkeit erfordert.

- Vorausschauende Verteidigung: KI kann vorhersagen, welche Benutzer oder Systeme anfällig werden könnten. Sie kann frühzeitige Rücksetzungen von Passwörtern vorschlagen, potenzielle Insider-Bedrohungen melden oder Patches planen, bevor die Compliance verletzt wird.

Eignet sich Zero Trust für mein Unternehmen?

Ist Ihr Unternehmen auf Cloud-Anwendungen und Fernzugriff angewiesen oder arbeitet mit sensiblen Daten, lautet die Antwort wahrscheinlich „Ja". Zero Trust eignet sich nicht nur für große Unternehmen, sondern für jedes Team, das stärkere und flexiblere Sicherheitsmaßnahmen benötigt.

So gehen Sie vor:

- Berücksichtigen Sie Ihr Risikoprofil: Speichern Sie Finanzunterlagen, personenbezogene Daten oder geistiges Eigentum? Gelten bestehende Compliance-Vorschriften für Sie? Eine Zero-Trust-Architektur sorgt für mehr Kontrolle und Transparenz. Sie hilft Ihnen dabei, das zu schützen, was Ihnen am wichtigsten ist. Selbst wenn Sie ein kleines Unternehmen sind, bringen Sie Cloud-Tools mit starker Authentifizierung auf den richtigen Weg.

- Bewerten Sie Ihre Infrastruktur: Setzen Sie moderne Tools wie Single Sign-On (SSO), MFA, einschließlich starker Zwei-Faktor-Authentifizierungsmethoden (2FA) sowie Geräteverwaltung ein, haben Sie einen hervorragenden Ausgangspunkt. Sind Sie noch auf Altsysteme angewiesen, kann die Umstellung länger dauern. Sie können aber klein anfangen. Viele Unternehmen beginnen mit der Einführung von MFA oder den Einschränkungen der Berechtigung, wenn sie Zero Trust implementieren.

- Führungskräfte mit ins Boot holen: Zero Trust ist nicht nur eine IT-Entscheidung, sondern erfordert die Zustimmung der Führungskräfte und die Zusammenarbeit aller Teams. Stellt man es als Maßnahme zur Aufrechterhaltung des Geschäftsbetriebs (und nicht nur als Cybersicherheit) dar, kann man leichter Unterstützung dafür gewinnen.

- Denken Sie an das Anwendererlebnis: Beschweren sich Nutzer über das Jonglieren mit Anmeldungen, kann Zero Trust mit Funktionen wie SSO Abhilfe schaffen. Dennoch ist eine sorgfältige Einführung entscheidend. Schulen Sie Helpdesks, führen Sie Pilotprojekte durch und erleichtern Sie den Mitarbeitern den Einstieg in neue Arbeitsabläufe.

- Starten Sie mit ZTNA für sicheren App-Zugriff: Viele Unternehmen beginnen ihre Reise mit ZTNA-Lösungen. Sie erzwingen einen identitätsbasierten Zugriff auf Anwendungen, ohne interne Netzwerke offenzulegen. Im Gegensatz zu älteren Protokollen wie Internet Protocol Security (IPsec), die Vertrauen auf Netzwerkebene voraussetzen, beschränkt ZTNA den Zugriff per Standard auf bestimmte Anwendungen.

- Fangen Sie klein an, skalieren Sie clever: Die meisten Organisationen führen Zero Trust schrittweise ein und beginnen mit den Bereichen, die am stärksten betroffen sind.

Sind Sie ein kleines Unternehmen, dann können diese Cybersicherheits-Tipps für kleine Teams bei einem Start helfen, indem Sie Ihnen praktische Schritte zeigen, bevor Sie Zero Trust umfassend einführen.

FAQ: häufige Fragen über die Zero-Trust-Architektur

Wie skaliert eine Zero-Trust-Architektur in Multi-Cloud-Umgebungen?

Zero Trust lässt sich gut mit verschiedenen Cloud-Plattformen kombinieren. Es verlässt sich nicht nur darauf, wo etwas läuft, sondern fokussiert sich darauf, wer darauf zugreift, von wo aus und wie. Sie können dieselben Richtlinien bei AWS, Azure, Google Cloud und sogar Software-as-a-Service (SaaS)-Tools anwenden, solange Ihre Identitäts- und Zugriffskontrollen konsistent sind. Tools wie Identitätsbroker und API-Gateways helfen, alles miteinander zu verbinden.

Ist eine Zero-Trust-Architektur gleich mit dem Zero-Trust-Modell?

Nicht wirklich. Das Modell ist die Philosophie: per Standard wird nichts vertraut. Die Architektur ist das Mittel, um sie durchzusetzen. Es sind die Tools, Systeme und Prozesse, die die entsprechenden Maßnahmen in Ihrem Netzwerk durchsetzen. Das eine ist das Prinzip, das andere ist der Bauplan.

Was sind die größten Fehler, die man bei der Implementierung von Zero Trust vermeiden sollte?

Man versucht, alles auf einmal zu machen, lässt das Benutzererlebnis außer Acht und vergisst, die Zustimmung zu bekommen. Die besten Einführungen starten klein: Wählen Sie einen Bereich, beweisen Sie, dass er funktioniert und skalieren Sie dann entsprechend. Haben die Benutzer das Gefühl, dass sie bestraft oder ausgebremst werden, wird der Fortschritt durch den Widerstand der Benutzer gebremst.

Benötige ich neue Hardware, um Zero Trust zu implementieren?

Normalerweise nicht. Das meiste, was Sie brauchen (Identitätsprüfungen, Zugriffskontrollen, Protokollierung), läuft über Software und Cloud-Dienste. Unterstützt Ihre aktuelle Infrastruktur Sicherheitsgrundlagen wie Multi-Faktor-Authentifizierung (MFA) sowie Verschlüsselung, ist das wahrscheinlich kein Problem. Für sehr alte Geräte benötigen Sie möglicherweise Updates. Normalerweise ist eine vollständige Hardware-Aktualisierung aber nicht nötig.

Machen Sie den ersten Schritt, um sich online zu schützen. Testen Sie ExpressVPN risikofrei.

Hol dir ExpressVPN