Passwort-Hashing erklärt: Was es ist und wie es funktioniert

Das Speichern von unverschlüsselten Textpasswörtern ist einer der gefährlichsten Fehler, die ein System machen kann. Wenn Hacker in das System eindringen, müssen sie nichts knacken: Sie erhalten direkten Zugriff auf jedes einzelne Benutzerkonto.

Deshalb speichern die meisten Systeme Passwörter gar nicht erst. Stattdessen speichern sie einen Hash, also eine feste Zeichenfolge, die das Passwort repräsentiert, es aber nicht preisgibt. Selbst wenn jemand die Datenbank stiehlt, bekommt er nur durcheinandergewürfelte Hashes und nicht die echten Passwörter.

Zumindest ist das das Ziel. In der Praxis werden schwache Hashes dennoch geknackt. Hacker nutzen Brute-Force-Angriffe, vorberechnete Tabellen und automatisierte Verfahren, die anfällige Hashes innerhalb weniger Stunden knacken können.

Genau deshalb hört Sicherheit nicht beim Hashing auf: Salting, Peppering und moderne Algorithmen fügen zusätzliche Hürden hinzu und machen die Arbeit der Hacker deutlich schwieriger.

Dieser Guide erklärt, wie Passwort-Hashing funktioniert, wo seine Stärken und Schwächen liegen und wie es reale Systeme schützt.

Warum unverschlüsselte Textpasswörter gefährlich sind

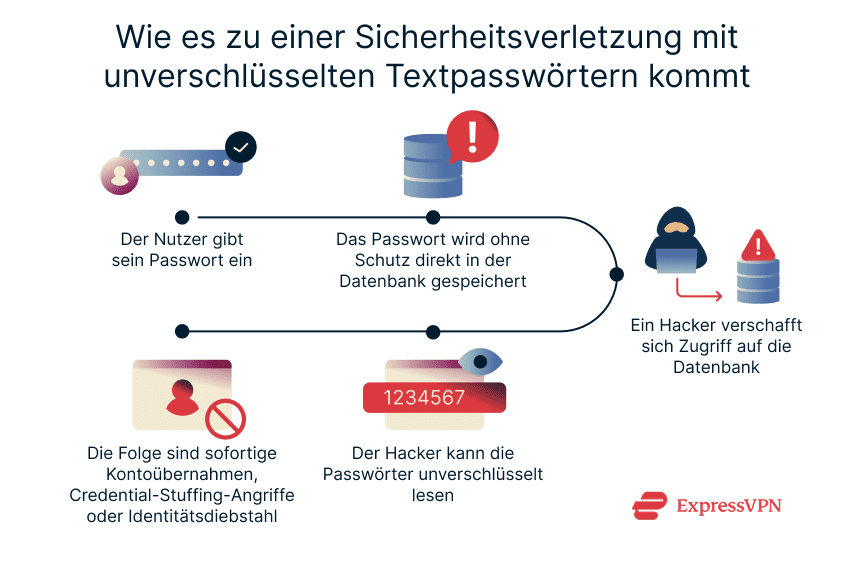

Stell dir vor, du betreibst eine Website und entscheidest dich, Benutzerpasswörter genau so zu speichern, wie sie eingegeben werden. Keine Verschlüsselung, kein Durcheinanderbringen, einfach unverschlüsselte Textpasswörter in deiner Datenbank. Das klingt praktisch, ist aber eine der schlechtesten Sicherheitsentscheidungen, die du treffen kannst.

Wenn Hacker in diese Datenbank eindringen, brauchen sie keine ausgeklügelten Hacking-Tools oder wochenlanges Knacken der Passwörter. Jedes einzelne Passwort liegt direkt offen, einsatzbereit.

Risiken der Speicherung von unverschlüsselten Textpasswörtern in der Praxis

- Konten werden sofort übernommen: Die gestohlenen Passwörter funktionieren sofort. Kein Herumrätseln, kein Code knacken. Hacker können sich innerhalb von Minuten nach dem Zugriff auf die Datenbank in Benutzerkonten einloggen.

- Der Schaden breitet sich auf andere Websites aus: Viele Menschen verwenden dasselbe Passwort für mehrere Dienste. Wird ein Passwort auf deiner Seite kompromittiert, können dadurch auch Bankkonten, Social-Media-Konten und E-Mail-Zugänge deiner Nutzer gefährdet sein.

- Identitätsdiebstahl wird deutlich einfacher: Solche Datenbankverstöße offenbaren meist mehr als nur Login-Daten. Telefonnummern, E-Mail-Adressen und manchmal Sozialversicherungsnummern werden zusammen mit den Passwörtern gestohlen. Ein Beispiel: Ein einzelnes Datenleck bei National Public Data enthüllte rund 2,9 Milliarden Datensätze mit realen Identitäten.

- Automatisierte Tools verstärken das Problem: Spezialisierte Software kann gestohlene Passwörter gegen tausende wertvolle Ziele testen: Bankenseiten, staatliche Portale und Unternehmens-E-Mail-Systeme. Die Erfolgsquote mag gering sein, aber selbst ein kleiner Prozentsatz ist ein großer Gewinn, wenn Millionen von Passwörtern verfügbar sind.

- Rechtliche Probleme und beschädigter Ruf: Unternehmen, die unverschlüsselte Textpasswörter speichern, können ernsthafte Strafen nach Gesetzen wie der Datenschutz-Grundverordnung (DSGVO) oder lokalen Datenschutzvorschriften riskieren. Abgesehen von finanziellen Konsequenzen verlieren Kunden schnell das Vertrauen, wenn sie erfahren, dass ihre Passwörter ohne Schutz gespeichert wurden.

Beispiele realer Datenlecks

- Yahoo Voices (2012): 2012 nutzten Hacker eine SQL-Injection, um etwa 450.000 unverschlüsselte Textpasswörter zu stehlen. Alles wurde online veröffentlicht.

- RockYou (2009): Dieses Leck war noch größer; über 32 Millionen unverschlüsselte Textpasswörter wurden veröffentlicht. Sicherheitsforscher verwenden diese Passwortliste noch heute, um die Stärke von Passwörtern zu testen.

- Epik (2021): Ein massiver Leak, der rund 15 Millionen Datensätze mit unverschlüsselten Textpasswörtern, Secure-Shell-(SSH)-Schlüsseln und Zahlungsinformationen enthüllte – alles ohne Schutz.

Wie Passwort-Hashing funktioniert

Die Speicherung von unverschlüsselten Textpasswörtern ist problematisch, aber auch Verschlüsselung hat ihre Schwächen. Wenn jemand den Verschlüsselungsschlüssel stiehlt, kann er alles entschlüsseln. Hashing geht einen völlig anderen Weg: Passwörter werden in Zeichenfolgen verwandelt, die niemand zurückrechnen kann, nicht einmal das System selbst.

Wenn Kriminelle in eine Datenbank voller gehashter Passwörter eindringen, finden sie nur unleserliches Durcheinander statt Login-Daten. Jeder Hash muss einzeln geknackt werden, was Zeit und Rechenleistung kostet, die sie möglicherweise nicht haben.

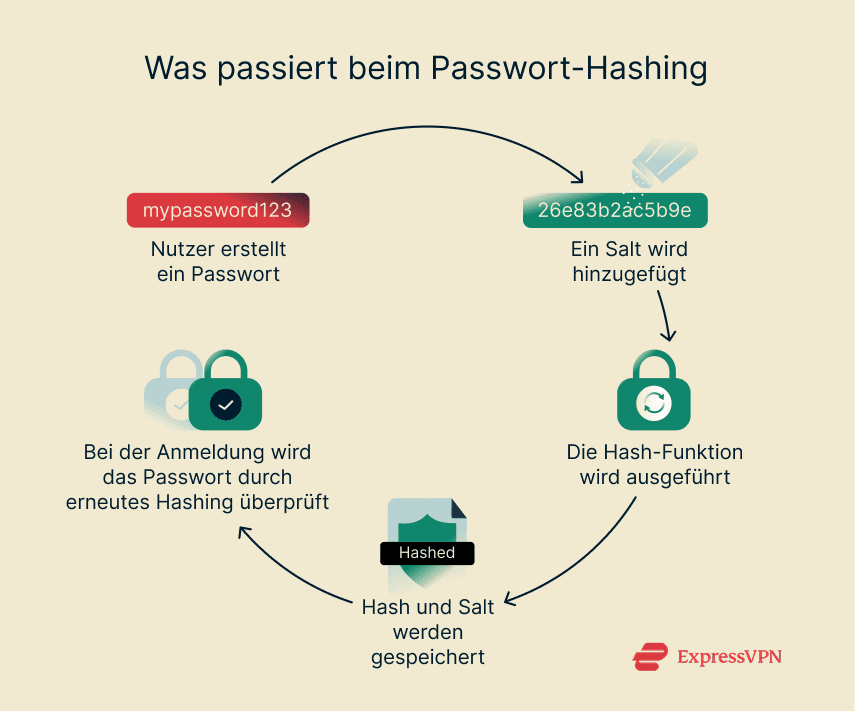

Schritt für Schritt: Vom eingegebenen Passwort zum Hash

Schritt 1: Nutzer erstellt ein Passwort

Ein Nutzer wählt sein Passwort bei der Kontoerstellung aus und gibt es ein.

Schritt 2: Ein Salt wird hinzugefügt

Das System ergänzt ein Salt, eine zufällige Zeichenkombination, die verhindert, dass zwei identische Passwörter nach dem Hashen gleich aussehen. Ohne Salt könnten Hacker Duplikate leicht erkennen.

Schritt 3: Die Hash-Funktion läuft

Jetzt wird das Passwort zusammen mit dem Salt durch eine mathematische Funktion gejagt, die einen festen Zeichenstring erzeugt. Derselbe Input erzeugt immer denselben Output, aber das Ergebnis wirkt völlig zufällig. Schon minimale Änderungen am Input verändern das Ergebnis vollständig.

Schritt 4: Der Hash wird gespeichert

Die Datenbank speichert diese gehasten Zeichenfolge zusammen mit dem Salt. Das ursprüngliche Passwort ist für immer verschwunden. Das System kann es selbst bei Wunsch nicht wiederherstellen.

Schritt 5: Verifizierung beim Login

Wenn sich ein Nutzer später anmeldet, wird das eingegebene Passwort mit dem gespeicherten Salt erneut gehasht. Stimmen die Hashes überein, erhält der Nutzer Zugriff. Andernfalls nicht.

Hashing-Funktionen erklärt

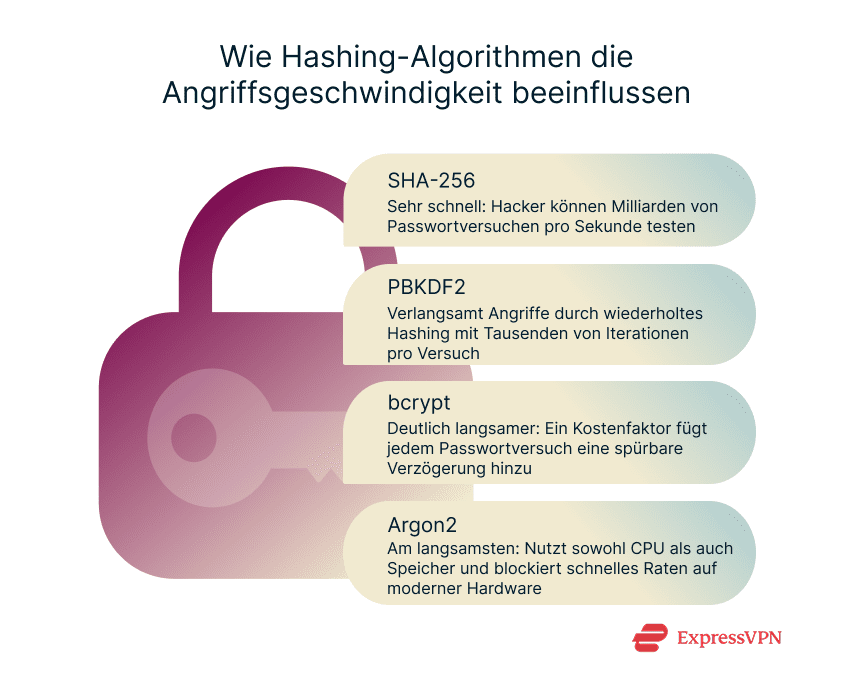

SHA-256 und SHA-3

Secure Hash Algorithm 256-bit (SHA-256) und Secure Hash Algorithm 3 (SHA-3) sind allgemeine kryptografische Hash-Funktionen, die in Anwendungen wie digitalen Signaturen, Blockchain-Technologien oder Datei-Integritätsprüfungen verwendet werden. Sie sind sehr schnell und effizient und erzeugen für jede Eingabe ein einzigartiges, irreversibles Ergebnis.

Doch genau diese Geschwindigkeit wird bei der Passwortspeicherung zum Nachteil: Schnelles Hashing ermöglicht es Angreifern, Milliarden von Passwortversuchen pro Sekunde mit modernen GPUs oder Botnets durchzuführen. Selbst moderat komplexe Passwörter können so bei einem Datenleck schnell geknackt werden.

Obwohl SHA-256 und SHA-3 in der allgemeinen Kryptografie sicher sind, fehlt ihnen eine integrierte, passwortspezifische Salt-Handhabung, was für Passwortschutz entscheidend ist. Deshalb empfehlen Sicherheitsorganisationen wie das Open Worldwide Application Security Project (OWASP) die Verwendung speziell auf Passwörter zugeschnittener Algorithmen.

Password-Based Key Derivation Function 2 (PBKDF2)

PBKDF2 kombiniert Passwort und Salt und leitet diese Kombination tausend- oder millionenfach durch eine Hash-Funktion. Jede Iteration verlangsamt den Prozess so, dass groß angelegte Brute-Force-Angriffe praktisch unbrauchbar werden. PBKDF2 wird in Unternehmen und regulierten Umgebungen häufig eingesetzt.

PBKDF2 bietet im Vergleich zu bcrypt jedoch weniger Schutz gegen spezialisierte Hardware wie GPUs.

Bcrypt

bcrypt wurde speziell für die sichere Speicherung von Passwörtern entwickelt. Es arbeitet absichtlich langsam, um Brute-Force-Angriffe zu erschweren. Der „Work Factor" steuert, wie lange jeder Hash benötigt. Administratoren können ihn an steigende Hardwaregeschwindigkeiten anpassen, um Angriffe weiterhin kostspielig zu machen.

bcrypt fügt automatisch ein einzigartiges Salt zu jedem Passwort hinzu. Selbst identische Passwörter von zwei Nutzern erzeugen völlig unterschiedliche Hashes. Das verhindert, dass Hacker Rainbow Tables nutzen können, um Hashes zurückzurechnen.

Argon2

Argon2 ist eine moderne Passwort-Hash-Funktion, die selbst Angriffe mit leistungsstarken GPUs oder spezieller Hardware erschwert. Sie verlangsamt das Hashing nicht nur, sondern beansprucht auch viel Speicher, was Angriffe teurer und schwerer skalierbar macht.

Argon2 gibt es in drei Versionen: Argon2d ist besonders resistent gegen GPU-Angriffe, Argon2i arbeitet besser gegen Side-Channel-Leaks und Argon2id kombiniert beide Ansätze und ist die empfohlene Standardversion für die meisten Systeme. Argon2 gewann 2015 die Password Hashing Competition und wird von OWASP für neue Systeme empfohlen, die es unterstützen.

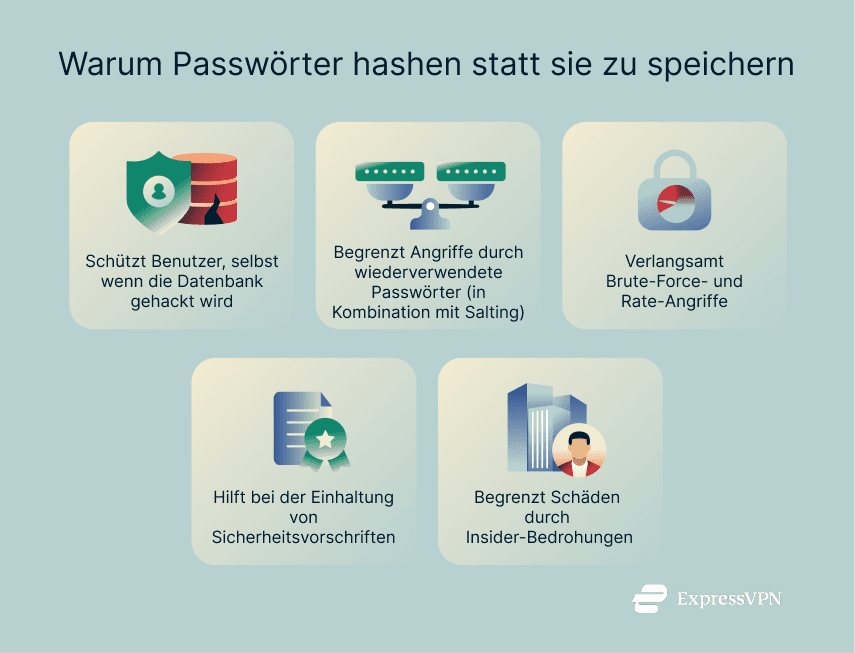

Gründe zur Nutzung von Passwort-Hashing

- Schützt vor Datenbank-Lecks: Datenbank-Lecks sind weniger schlimm, wenn Passwörter richtig gehasht sind. Hacker erhalten nur nutzlose, verschlüsselte Daten statt funktionierender Anmeldeinformationen.

- Begrenzung von Credential-Reuse-Angriffen: Identische Passwörter bleiben unsichtbar. Dank Salt erzeugen zwei Nutzer mit dem Passwort „123456" völlig unterschiedliche Hashes.

- Verlangsamt Brute-Force-Angriffe: Brute-Force-Angriffe werden teuer. Wenn jeder Passwortversuch mehrere Sekunden dauert, wird das Testen von Millionen Kombinationen für Hacker zu einer ernsthaften finanziellen Belastung.

- Erfüllt regulatorische Anforderungen: Vorschriften wie HIPAA (Health Insurance Portability and Accountability Act) verlangen einen angemessenen Passwortschutz. Hashing erfüllt diese Anforderungen und bietet gleichzeitig echten Sicherheitsvorteil.

- Schutz vor Insider-Bedrohungen: Selbst interne Mitarbeiter können die Passwörter der Nutzer nicht einsehen. Datenbank-Administratoren, IT-Mitarbeiter und Entwickler sehen nur die verschlüsselten Hashes, was die Nutzer vor internen Bedrohungen schützt.

Passwort-Hashing vs. Verschlüsselung

Viele verwechseln Hashing und Verschlüsselung, wenn es um Passwortsicherheit geht, aber die beiden Methoden arbeiten völlig unterschiedlich. Verschlüsselung schützt Daten so, dass sie später mit dem richtigen Schlüssel wieder entschlüsselt werden können. Hashing ist eine Einwegfunktion, die das Passwort in etwas verwandelt, das niemals zurückverwandelt werden kann.

Denk an Verschlüsselung wie an ein Passwort in einer verschlossenen Box: Findet jemand den Schlüssel, kann er die Box öffnen und das ursprüngliche Passwort sehen. Hashing ist eher wie ein Passwort durch einen Aktenvernichter zu schicken und anschließend mit Konfetti zu vermischen – eine Rückführung ist unmöglich.

Wo liegt der Unterschied?

Verschlüsselung schützt Daten durch Algorithmen wie Advanced Encryption Standard (AES) oder Rivest–Shamir–Adleman (RSA). Nur wer den richtigen Schlüssel besitzt, kann die ursprünglichen Informationen lesen. Eine gesamte Passwort-Datenbank könnte verschlüsselt und später entschlüsselt werden, um alle Originalpasswörter wiederherzustellen. Das funktioniert gut, wenn die Originaldaten später benötigt werden, z. B. bei sicheren Dateien oder privaten Nachrichten.

Hashing erlaubt keine Rückgewinnung. Das Passwort wird in einen Hash transformiert, der dauerhaft verändert ist. Beim Login wird das eingegebene Passwort gehasht und mit dem gespeicherten Hash verglichen. Stimmen sie überein, erfolgt die Anmeldung.

Der entscheidende Unterschied: Selbst wenn Hacker die gesamte Datenbank stehlen und genau wissen, welcher Hash-Algorithmus verwendet wurde, können sie das ursprüngliche Passwort nicht zurückrechnen. Diese Irreversibilität macht Hashing so wertvoll für die Passwortsicherheit.

Wann verwendet man welches

Verschlüsselung ist sinnvoll, wenn die Originalinformationen später wiederhergestellt werden müssen, z. B. API-Tokens, verschlüsselte Dateien oder sensible Dokumente. Bei Passwörtern trägt Verschlüsselung Risiken: Wenn der Entschlüsselungsschlüssel am gleichen Ort wie die verschlüsselten Daten gespeichert wird oder Hacker Zugriff darauf bekommen, kann ein einziger Vorfall alles offenlegen.

Hashing ist die richtige Wahl für Passwortspeicherung. Gehashte Passwörter können überprüft werden, ohne das tatsächliche Passwort zu speichern. Selbst wenn Hacker alle Hashes, Salts und geheimen Pepper-Werte stehlen, haben sie keinen direkten Zugang zu den Passwörtern. Ihr einziger Weg wäre ein Brute-Force-Angriff, was gegen korrekt gehashte Daten sehr teuer und zeitaufwendig wird.

Viele Systeme kombinieren beide Methoden. Die Passwort-Datenbank enthält gehashte Passwörter, liegt aber auf verschlüsseltem Speicher. So gibt es mehrere Schutzebenen: Ein Hacker muss zuerst das Dateisystem entschlüsseln, findet dann aber nur Hashes statt nutzbarer Passwörter.

Was ist Passwort-Salting und warum ist es wichtig?

Salting vor dem Hashing verhindert die Nutzung von vorgefertigten Lookup-Tabellen und erschwert großangelegte Passwort-Knack-Angriffe erheblich. Ein Salt ist zufällige Daten, die in jedes Passwort gemischt werden, bevor es gehasht wird. So erhalten zwei Nutzer mit identischem Passwort unterschiedliche Hashes.

Ohne Salt können Hacker Rainbow Tables verwenden. Das sind riesige Listen, die gängige Passwort-Hashes ihren Originalpasswörtern zuordnen. Mit Salt werden diese Tabellen wertlos.

Warum Hashing allein nicht ausreicht

Hashing verwandelt Passwörter in verschlüsselte Zeichenfolgen, aber immer auf dieselbe Weise. Zwei Hashes für „passwort123" ohne Salt sind identisch. Diese Konsistenz schafft Probleme.

Ein Angreifer, der die Passwort-Datenbank stiehlt, könnte sehen, dass 20 Nutzer denselben Hash haben. Er weiß dann, dass diese 20 Nutzer dasselbe Passwort verwenden. Noch schlimmer: Wenn das Passwort häufig ist, wie „passwort123", könnte es bereits in seiner Rainbow Table stehen. Ein Lookup knackt sofort 20 Passwörter.

Hashing allein ist also zu vorhersehbar. Hacker erkennen Muster, identifizieren beliebte Passwörter und knacken mehrere Konten gleichzeitig mit vorgefertigten Tabellen.

Wie Salting Rainbow-Table-Angriffe verhindert

Salting ändert die Spielregeln. Zwei Nutzer mit „passwort123" erhalten unterschiedliche Hashes, weil jeder ein einzigartiges Salt bekommt.

Das Salt wird neben dem Hash in der Datenbank gespeichert, es ist also nicht geheim – aber das macht nichts: Rainbow Tables sind für ungesalzenen Hashes gebaut. Mit individuellen Salts müssten Hacker für jeden Salt-Wert eigene Tabellen erstellen.

Bei 128-Bit-Salts gibt es 2^128 mögliche Werte. Rainbow Tables für jeden Wert zu erstellen, ist praktisch unmöglich.

Salts verhindern Brute-Force-Angriffe nicht vollständig, zwingen Hacker aber, jedes Passwort einzeln anzugreifen, statt Hunderte gleichzeitig.

Salting vs. Peppering: Wo liegt der Unterschied?

| Salting | Peppering | |

| Zweck | Verhindert Rainbow-Table-Angriffe | Bringt ein zusätzliches Sicherheitslevel |

| Einzigartig pro Nutzer? | Ja | Gleicher Wert für alle Nutzer |

| Wo wird es gespeichert? | Zusammen mit dem Hash gespeichert | Separat gespeichert |

| Geheim? | Öffentlich | Geheim |

| Zentrales Risiko | Keines, selbst bei Kompromittierung | Gesamtes System gefährdet, wenn der Pepper verloren geht |

Salts verwenden für jedes Passwort einzigartige, zufällige Werte, die zusammen mit den Hashes in deiner Datenbank gespeichert werden. Jeder kann die Salts sehen. Sie sind nicht geheim.

Peppering funktioniert anders. Dabei wird ein einziger geheimer Wert auf alle Passwörter in deinem System angewendet. Dieser Wert wird typischerweise separat von der Datenbank gespeichert, z. B. im Anwendungscode oder in einem Hardware-Sicherheitsmodul.

Salt schützt vor Rainbow-Table-Angriffen. Pepper fügt eine zusätzliche Sicherheitsebene hinzu. Wenn Hacker deine Passwort-Datenbank stehlen, aber nicht auf den Pepper zugreifen können, wird es deutlich schwieriger für sie, ihre Brute-Force-Angriffe zu validieren.

Aber Pepper bringt auch Management-Herausforderungen: Wird der Pepper kompromittiert, ist das gesamte Passwortsystem gefährdet. Musst du den Pepper rotieren, müssen alle Passwörter neu gehasht werden. Fehler bei der Rotation können dazu führen, dass alle Nutzer ausgesperrt werden.

Zusammenfassend kann man sagen: Salts sind für moderne Passwortsicherheit verpflichtend, während Pepper zusätzliche Sicherheit bieten kann, aber nur wenn das Schlüsselmanagement zuverlässig funktioniert.

Den richtigen Hashing-Algorithmus wählen

Nicht jeder Hashing-Algorithmus ist für Passwörter geeignet. Viele der heute gebräuchlichen Algorithmen sind komplett ungeeignet. Das Problem ist die Geschwindigkeit.

Starke Hashes vs. schwache Hashes

Schwache Hashes: Alles, was für Geschwindigkeit optimiert ist, z. B. SHA-256 oder SHA-3. Auf dem Papier produzieren sie eindeutige Ausgaben, aber für Passwortschutz ist ihre Schnelligkeit ein Nachteil.

Moderne Angriffs-Tools können SHA-256 mit Milliarden Hashes pro Sekunde testen. Eine Datenbank mit SHA-256-Passwort-Hashes lässt sich so in Minuten großflächig knacken – besonders bei schwachen oder häufig genutzten Passwörtern.

Starke Hashes: bcrypt, PBKDF2, Argon2. Diese Algorithmen verlangsamen das Hashing bewusst, um Brute-Force-Angriffe zu erschweren. Statt Milliarden von Versuchen pro Sekunde kann ein Hacker nur ein paar hunderttausend Versuche pro Sekunde durchführen. Das macht Massenangriffe praktisch unpraktikabel, ohne die Benutzererfahrung zu beeinträchtigen.

Langsames Hashing: Bcrypt und warum Geschwindigkeit wichtig ist

Der gesamte Zweck von bcrypt, PBKDF2 und Argon2 besteht darin, Angreiferzeit zu verbrauchen. bcrypt nutzt seinen Kostenfaktor, um zu steuern, wie lange die Berechnung eines einzelnen Hashs dauert. Zum Beispiel kann ein bcrypt-Kostenfaktor von 12 auf einem modernen Server 200 bis 300 Millisekunden pro Hash benötigen. Diese Verzögerung fällt kaum ins Gewicht, wenn sich ein legitimer Nutzer einloggt, aber für einen Angreifer, der Millionen von Passwörtern erraten möchte, summiert sich die Zeit schnell.

Argon2 geht noch einen Schritt weiter. Es verbraucht nicht nur CPU-Zeit, sondern erfordert auch viel Speicher, wodurch Hacker daran gehindert werden, massiv parallele GPU-Cluster einzusetzen. Argon2 gilt weithin als einer der fortschrittlichsten Hashing-Algorithmen für moderne Systeme. Durch die Kombination aus Speicherbedarf und CPU-Kosten ist es effektiv gegen groß angelegte Cracking-Angriffe, die schnellere Algorithmen verwundbar machen.

Die Quintessenz ist einfach: schnelle Hashes gefährden die Nutzer, während langsame, adaptive Hashes sie schützen.

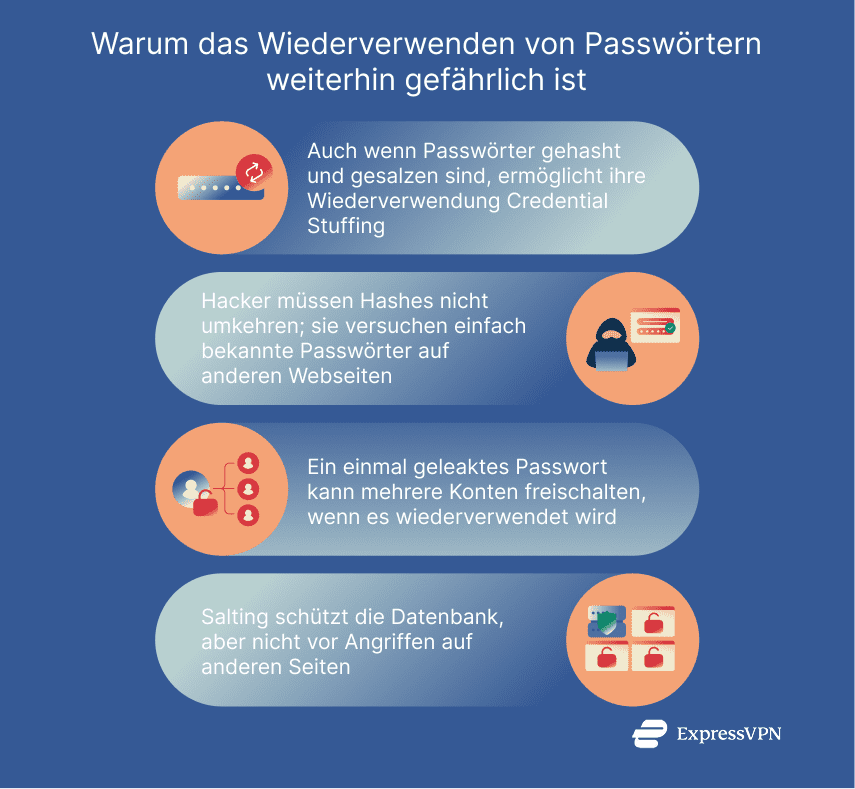

Kann ich Passwörter wiederverwenden, wenn sie gehasht oder gesalzen wurden?

Passwörter sicher zu hashen und zu salzen ist entscheidend, aber das bedeutet nicht, dass du sie bedenkenlos mehrfach verwenden kannst. Salts schützen zwar vor Angriffen auf die Datenbank, sie mindern jedoch nicht die Risiken, die entstehen, wenn dasselbe Passwort auf mehreren Diensten genutzt wird.

Der Mythos rund um die sichere Wiederverwendung

Einige denken: „Wenn mein Passwort gehasht und gesalzen ist, kann es niemand zurückrechnen. Wiederverwendung ist also kein Problem." Das ist ein Mythos. Beispiel: Dasselbe schwache Passwort (z. B. Summer2025!) wird auf zwei verschiedenen Websites gehasht und gesalzen. Jede Seite speichert ihren eigenen Hash, die resultierenden Strings unterscheiden sich also.

Hacker müssen den Hash nicht einmal zurückrechnen. Sie nutzen sogenannte Credential-Stuffing-Angriffe, bei denen ein auf einer Website gestohlenes Passwort auf anderen Diensten getestet wird. Verwenden Nutzer dasselbe Passwort mehrfach, verschafft das den Hackern Zugang.

Ein weiteres Risiko: Wird ein unverschlüsseltes Textpasswort aus einem Leak bekannt, kann ein Hacker es auf anderen Seiten ausprobieren, unabhängig davon, wie diese Seiten Passwörter speichern. Da Nutzer Passwörter oft leicht abwandeln oder wiederverwenden, bleibt Credential Stuffing eine der effektivsten Angriffsmethoden.

Bewährte Methoden für sichere Passwortnutzung

Egal wie gut dein System geschützt ist, schwache Passwörter gefährden alles. Gute Passworthygiene ist keine technische Kleinigkeit, sondern eine Verantwortung für jeden Nutzer und Entwickler.

Für Nutzer:

- Immer einzigartige Passwörter verwenden: Wiederverwendung macht Passwörter anfällig, egal wie gut eine einzelne Website sie schützt.

- Passwortmanager nutzen: Passwortmanager wie ExpressKeys erstellen starke, eindeutige Passwörter für jeden Account. Niemand kann sich dutzende zufällige Strings merken; überlass das der Software.

- Zwei-Faktor- oder Multi-Faktor-Authentifizierung (2FA/MFA) verwenden: Selbst gestohlene Passwörter reichen dann nicht aus. 2FA und MFA sind zusätzliche Sicherheitsvorkehrungen und schützen Konten effektiv.

Für Entwickler und IT-Admins:

- Rate Limiting und Konto-Sperren implementieren: Auch gehashte Passwörter brauchen Schutz. Fehlgeschlagene Logins begrenzen, wiederholte Versuche blockieren und Credential-Stuffing-Aktivität überwachen.

- Starke Passwörter fördern: Hinweise, Passwortstärken-Anzeigen und Benutzeraufklärung unterstützen Nutzer bei sicheren Passwörtern.

- Passwörter regelmäßig rehashen: Mit Hardware-Weiterentwicklung und neuen Hash-Standards sollten bestehende, gesalzene Passwörter periodisch mit höheren Kostenfaktoren gehasht werden. Das erhält die Sicherheit, ohne dass Nutzer ihre Passwörter ändern müssen.

FAQ: Häufig gestellte Fragen zu Passwort-Hashing

Ist Passwort-Hashing umkehrbar?

Nein, es ist eine einmalige Funktion. Sobald ein Passwort gehasht wurde, lässt es sich nicht wieder in den Originaltext zurückverwandeln. Hackern bleibt nur, Passwörter zu raten, zu hashen und zu vergleichen, bis eines passt.

Ist Hashing langfristig sicher?

Ja, wenn die richtigen Algorithmen verwendet und regelmäßig aktualisiert werden. Funktionen wie bcrypt, Password-Based Key Derivation Function 2 (PBKDF2) und Argon2 sind auch heute noch sicher. Da sich Hardware jedoch schnell weiterentwickelt, müssen Systeme ihre Kostenfaktoren erhöhen, um Brute-Force-Angriffe abzuwehren.

Haben alle Websites gehashte Passwörter?

Große Plattformen tun dies in der Regel, kleinere oder ältere Systeme verzichten aber oft auf Hashing oder hinken hinterher. Deshalb bleibt die Wiederverwendung von Passwörtern über verschiedene Dienste hinweg riskant.

Was ist ein gehashtes Passwort?

Es ist nicht das Passwort selbst, sondern das Ergebnis, nachdem dein Passwort durch eine kryptografische Hash-Funktion gelaufen ist. Das System speichert diesen Hash. Beim Einloggen wird dein Passwort erneut gehasht und mit dem gespeicherten Hash verglichen. Stimmen sie überein, bekommst du Zugang.

Sollte man SHA-256 für Passwörter verwenden?

Nein. SHA-256 eignet sich gut zur Überprüfung der Datenintegrität bei Dateien oder digitalen Signaturen, aber nicht zur Passwortspeicherung. Es ist zu schnell, was Hackern erlaubt, Millionen von Vermutungen pro Sekunde zu testen.

Welches Hash-Verfahren ist am besten für Passwörter?

Aktuell führt Argon2. Es kombiniert CPU-Last und Speicherbedarf, um Angriffe zu verlangsamen. Aber auch bcrypt und PBKDF2 sind bei richtiger Konfiguration sehr sicher und werden manchmal für regulatorische Anforderungen benötigt.

Wie sicher ist Passwort-Hashing gegen moderne Bedrohungen?

Richtig umgesetzt ist es sehr sicher. Starke Algorithmen mit Salts und hohen Kostenfaktoren machen großflächiges Knacken nahezu unmöglich. Kein Hash kann jedoch menschliche Fehler beheben: Wiederverwendung, Phishing und schwache Passwörter bleiben Einfallstore.

Machen Sie den ersten Schritt, um sich online zu schützen. Testen Sie ExpressVPN risikofrei.

Hol dir ExpressVPN